Как подключиться к управляемому свичу

Как подключить свитч к роутеру

Зачастую у роутеров небольшое количество портов. Их может быть не достаточно для подключения всего сетевого оборудования: компьютеры, принтеры, SIP – телефоны. Это можно решить с помощью дополнительного коммутатора (свитча). Так же он может потребоваться, когда оборудование разнесено по разным комнатам.

Для чего нужен свитч если есть роутер

Так же возможность использования некоторого функционала, если он поддерживается:

Выбор свитча

У коммутаторов обычно в наличии больше портов, чем у роутера.

Свитчи могут быть двух видов:

К управляемым коммутаторам можно подключиться через веб интерфейс и настроить его. Они могут иметь дополнительный функционал, который может оказаться полезным для вас. Например, просмотр статистики, зеркалирование портов.

Следует обратить внимание на скорость передачи, которую поддерживает коммутатор. Если нет необходимости передавать большие объемы данных по локальной сети, то вполне достаточно 100 Мбит в секунду.

Иногда может возникнуть необходимость, чтобы у коммутатора на некоторых портах было PoE. Например, есть IP видеокамеры, питание которых производится через патч-корд, которым она подключается к коммутатору.

На некоторых свитчах есть VIP порт. Трафик через него будет более приоритетным для данного свитча.

Как подключить коммутатор к роутеру

Если у Вас не управляемый коммутатор, то подключение очень простое – следует соединить один из LAN портов роутера с портом коммутатора с помощью патч-корда (Ethernet кабеля). Если есть на коммутаторе VIP порт, то соединение с роутером, обычно, следует осуществлять через него. Точно так же осуществляется и подключение хаба к роутеру. Сейчас хабы или, как их иначе называют, сетевые концентраторы, уже не производятся, так как заполняют сеть не нужным трафиком. Полученные пакеты данных они просто передают по всем портам. В то время как свитчи, даже не управляемые, отправляют трафик только через порт, где находится адресат.

Если же коммутатор управляемый, то так просто все, скорее всего не получится. У него может быть IP адрес по умолчанию такой же, как и у роутера или как у другого сетевого оборудования. Может так случиться, что на нем настроена другая подсеть. Так же на нем может быть включен DHCP сервер.

Таким образом, подключение такого коммутатора без предварительной его настройки, может положить всю локальную сеть.

Настройка свитча

Коммутатор следует подключить напрямую к компьютеру с помощью Ethernet кабеля и зайти в его настройки через веб браузер. Для этого, возможно потребуется перенастроить сетевое подключение компьютера.

Для подключения по умолчанию обычно используются:

Эту информацию отображают на корпусе прибора. Скорее всего, она на наклейке с тыльной стороны устройства.

Если свитч был перенастроен, и Вы не знаете его точных настроек, то его можно сбросить к заводским настройкам. Сброс осуществляется аналогично сбросу роутера.

Устанавливаем статический IP адрес компьютеру из той же подсети, что и у коммутатора. IP адреса должны отличаться.

После подключения к коммутатору через веб интерфейс следует выполнить следующие действия.

Проверить, что отключен DHCP сервер

Эта функция редко присутствует у коммутаторов, но, если она есть, то надо проверить, что сервер отключен. Если этого не предусмотреть, то при наличии DHCP сервера на роутере, у разных узлов сети могут оказаться одинаковые адреса. Это приведет, к сбоям, которые если не сразу, но возникнут. И будет не понятно, почему все не работает.

Настройка IP адреса

Для задания этих настроек свитчу, заходим в соответствующий пункт. На изображении настройка коммутатора TP-Link с англоязычным интерфейсом.

Здесь в пункте «System» подпункт «Port Settings».

Теперь о этих настройках подробнее:

После этого жмем кнопку применения настроек (Apply).

Восстанавливаем сетевые настройки компьютера. Подключаем роутер через свитч с помощью патч-корда: соединяем их LAN порты.

Три подхода для входа в ваш Ethernet коммутатор

Irving

Три подхода для входа в ваш Ethernet коммутатор

Как правило, Ethernet коммутатор можно использовать сразу после покупки. Что ж, если пользователи хотят настроить VLAN или закрыть порт или что-то еще, они должны внести в него некоторые изменения, которые требуют от них первого входа в коммутатор. Следующие три распространенных метода входа подробно проиллюстрированы на примере коммутатора FS 3900-24F4S. Они представляют собой широко используемый вход в локальный консольный порт, удаленный вход через Telnet и вход через HTTP через веб-браузер, который служит графической альтернативой предыдущему методу с командной строкой.

Войдите в Ethernet коммутатор через консольный порт

Консольный порт используется для подключения компьютера непосредственно к гигабитному Ethernet коммутатору и управления коммутатором, поскольку для коммутатора нет устройства отображения. В большинстве случаев это самый первый шаг для настройки Ethernet коммутатора. Вот подробные шаги входа в Ethernet коммутатор через консольный порт.

2. Включите компьютер. Установите программное обеспечение эмуляции терминала на компьютере. Вы можете использовать встроенный гипертерминал Windows 2000 на компьютере. Если нет встроенного программного обеспечения эмуляции терминала, подготовьте программное обеспечение эмуляции терминала, такое как SecureCRT и Putty с открытым исходным кодом.

3. Включите коммутатор, затем откройте установленное программное обеспечение для входа (здесь в качестве примера используется программа Putty), выберите режим последовательного входа, и порт определяется диспетчером устройств. Скорость передачи в бодах: 115200, стоп-биты: 1.

Напоминание: разные Ethernet коммутаторы могут иметь разную скорость передачи в бодах. Например, скорость передачи данных коммутаторов FS TAP составляет 9600 и 115200.

4. Нажмите кнопку «Открыть» и введите имя пользователя и пароль по умолчанию (admin / admin) на всплывающем интерфейсе, чтобы войти в коммутатор. Затем можно провести настройку.

Пользователи также могут получить доступ к базовой конфигурации коммутатора через порт управления, однако, с общими полномочиями. Как только ситуация становится ненормальной или требует повышенных разрешений, консольный порт, который обладает привилегиями суперпользователя, может помочь выполнить операцию.

Войдите в Ethernet коммутатор через Telnet

1. Подключите порт управления коммутатором к порту RJ45 компьютера с помощью Ethernet кабеля, например, кабелей Cat5e и Cat6.

2. Включите компьютер. Нажмите “Пуск” в левом нижнем углу экрана, затем нажмите “Выполнить”. Введите команду “telnet 192.168.1.1” в появившемся окне и нажмите “OK”.

3. Введите имя пользователя и пароль (admin / admin) в интерфейсе входа в систему, затем перейдите в меню конфигурации, как показано ниже. Путем ввода соответствующей команды можно установить различные конфигурации коммутатора, такие как укладка коммутатора, MLAG и LACP.

Параметр Ethernet коммутатора удобно изменять путем входом в систему через Telnet, что экономит использование консольного кабеля.

Войдите в Ethernet коммутатор через веб-браузер

Это осуществимый для доступа, настройки, и управления коммутатором через веб-браузер с поддержкой Java, если Ethernet коммутатор назначен с IP-адресом и активировал службу HTTP. Фактически, через веб-интерфейс многие параметры коммутатора могут быть изменены и сконфигурированы, а рабочее состояние коммутатора отображается, что значительно облегчает управление Ethernet коммутатором. Вот процедура входа в систему коммутатора FS S3900-24F4S через веб-браузер:

1. Подключите порт управления коммутатора к порту RJ45 на компьютере с помощью Ethernet кабеля.

2. Откройте веб-браузер. Введите IP-адрес (например, по умолчанию 192.168.1.1 или тот, который установлен в соответствии с Вашими потребностями) Вашего коммутатора. Нажмите «Войти», и появится диалоговое окно входа.

Заменив текстовую конфигурацию команд интуитивно понятным графическим интерфейсом, веб-вход дружествен к новичку.

Заключение

Вышеупомянутые три подхода применимы ко всем Ethernet коммутаторам FS. Однако не все поставщики коммутаторов используют один и тот же веб-интерфейс, но методы входа в систему практически одинаковы. Вы можете обратиться к подсказкам в операции или приложенной спецификации для успешного входа в систему.

Настройка свитчей уровня доступа в сети провайдера

В статье я расскажу о том, как мы (небольшой региональный провайдер) настраиваем коммутаторы уровня доступа.

В начале, кратко пробежимся по тому, что такое иерархическая модель построения сети, какие функции рекомендуют вешать на каждый ее уровень и как именно устроена сеть, на примере которой я буду излагать настройку свитча. Ну и затем настроим свитч исходя из предложенных требований.

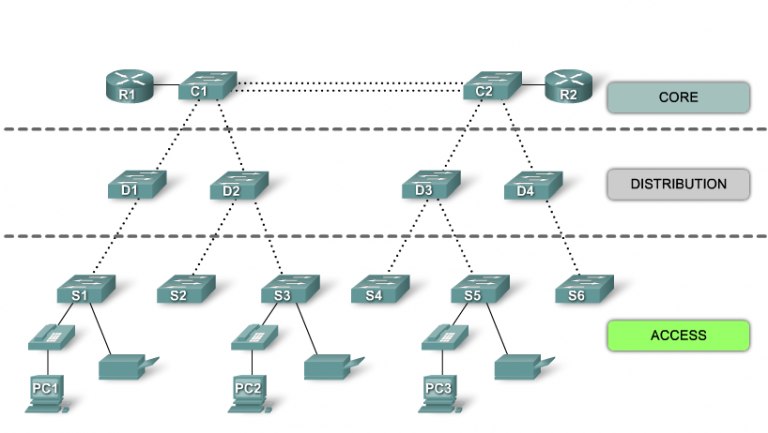

Иерархическая модель построения сети

И так, в иерархической модели построения сети коммутации выделяют три уровня — уровень доступа (access layer), уровень агрегации (distibution layer) и уровень ядра (core layer). Деление на уровни позволяет добиться большей легкости в обращении с сетью: упрощается мастшабируемость сети, легче настраивать устройства, легче вводить избыточность, проектировать сеть и тому подобное.

Применительно к сети провайдера получается следующая картина:

На ditribtution уровне и, тем более, на core уровне, как правило работают продвинутые коммутаторы Cisco и/или Juniper, но на access уровень приходится ставить более дешевые железки. Как правило это D-Link (или Linksys или Planet).

Пара слов об устройстве сети

И так, с уровнем доступа в первом приближении, разобрались, теперь, прежде чем переходить к непосредственно настройке коммутатора, несколько слов о том, как устроена сеть, в которой коммутатору предстоит работать.

Во-первых, мы не используем VLAN per user. Сеть достаточно старая и начинала строиться во времена, когда Q-in-Q еще не был стандартом, так что большая часть старого оборудования двойное тегирование не поддерживает.

Во-вторых, мы использует PPPoE. И не используем DHCP. То есть клиент получает один белый адрес, через PPP протокол, домашняя сеть отсутствует как класс.

В-третьих, все коммутаторы живут в отдельном, выделенном только для них VLAN, все домашние PPPoE клиенты также живут в одном VLAN’е.

Настройка коммутатора

И так, поехали. Все команды приведены для означенной выше модели D-Link, впрочем не составит никакого труда проделать все то же самое и на устройстве другого вендора.

Исходя из вышеприведенных требований к коммутатору уровня доступа, сформулируем, что именно мы хотим на нем настроить и сделаем это.

И так, на необходимо…

Создать два VLAN, один для клиентов, другой для управления коммутатором и назначить их на порты свитча. 100 мегбитные порты — клиентские, гигабитные порты — аплинки.

create vlan USER tag 2

create vlan MANAGEMENT tag 3

config vlan USER add untagged 1-8

config vlan USER add tagged 9-10

config vlan MANAGEMENT add tagged 9-10

Настроить port security, запретив более одного mac адреса на порту (таким образом мы боремся с нежелательной и потенциально опасной ситуацией, когда клиент подключает в сеть провайдера не маршрутизатор, а коммутатор, сливая бродакстовый домен своей домашней сети с бродкастовым доменом провайдера)

config port_security ports 1-8 admin_state enable max_learning_addr 1 lock_address_mode DeleteOnTimeout

Запретить STP на клиентских портах, чтобы пользователи не могли гадить в сеть провайдера BPDU пакетами

config stp version rstp

config stp ports 1-8 fbpdu disable state disable

Настроить loopback detection, чтобы 1) глючные сетевые карточки, которые отражают пакеты обратно и 2) пользователи, создавшие в своей квартире кольца на втором уровне не мешали работе сети

enable loopdetect

config loopdetect recover_timer 1800

config loopdetect interval 10

config loopdetect ports 1-8 state enable

config loopdetect ports 9-10 state disable

Создать acl, который запретит прохождение не PPPoE пакетов в USER vlan’е (блокируем DHCP, IP, ARP и все остальные ненужные протоколы, которые позволят пользователям общаться напрямую между собой, игнорируя PPPoE сервер).

create access_profile ethernet vlan 0xFFF ethernet_type profile_id 1

config access_profile profile_id 1 add access_id 1 ethernet vlan USER ethernet_type 0x8863 port 1-10 permit

config access_profile profile_id 1 add access_id 2 ethernet vlan USER ethernet_type 0x8864 port 1-10 permit

config access_profile profile_id 1 add access_id 3 ethernet vlan USER port 1-10 deny

Создать ACL, который запретит PPPoE PADO пакеты с клиентских портов (блокируем поддельные PPPoE сервера).

create access_profile packet_content_mask offset1 l2 0 0xFFFF offset2 l3 0 0xFF profile_id 2

config access_profile profile_id 2 add access_id 1 packet_content offset1 0x8863 offset2 0x0007 port 1-8 deny

И, наконец, включить STORM Control для борьбы с бродкастовыми и мультикастовыми флудами. Может показаться, что мы уже решили эту проблему, запретив не PPPoE трафик, однако есть но. В PPPoE первый запрос (на поиск PPPoE сервера) отсылается бродкастом, и если оборудование клиента в силу глюка, вируса или иных причин, посылает такие запросы интенсивно, это вполне может вывести сеть из строя.

config traffic control 1-8 broadcast enable multicast enable action drop threshold 64 countdown 5 time_interval 5

Таким образом, мы решаем многие проблемы, присущие плоской сети — поддельные DHCP и PPPoE сервера (зачастую многие включают такие вещи ненамеренно, а по не знанию, то есть злого умысла нет, но работать другим клиентам мешают), бродкастовые штормы, глючные сетевые карточки и прочее.

Сети для самых маленьких. Часть первая (которая после нулевой). Подключение к оборудованию cisco

Тематику cisco на хабре нельзя назвать популярной, зачастую интересные статьи остаются почти незамеченными. Но нас приятно удивил ажиотаж вокруг нашей предыдущей публикации. Больше тысячи человек добавили её в избранное, и это определённо говорит о том, что продолжение необходимо.

Кроме того, много людей, имеющих опыт реального планирования и строительства сетей, делали очень правильные замечания по резервированию. Дело в том, что предложенная в прошлый раз схема сети — это макет, лаборатория, на который мы будем отрабатывать и понимать технологии, поэтому такими вещами мы не озадачивались. В реальной же жизни, особенно, если вы оператор связи/провайдер, необходимы различные схемы резервирования: VRRP, STP, Link Aggregation, протоколы динамической маршрутизации.

Все замечания мы постараемся учесть и в конце цикла, вероятно, рассмотрим то, как сеть должна строиться, чтобы через полгода после запуска инженеру не было мучительно больно.

Сегодня же мы обратимся к части немного скучной, но важной для начинающих: как подключиться, поставить или сбросить пароль, войти по telnet. Также рассмотрим существующие программы — эмуляторы ciscо и интерфейс оборудования.

Как и обещали, в этот раз всё по-взрослому: с видео.

Среда

Начнём с того, в какой среде будем работать.

В данный момент есть два известных пакета программ, позволяющих моделировать сеть, построенную на оборудовании Cisco:

а) Цисковский же продукт Packet Tracer, который по идее свободно не распространяется. Это эмулятор и имеет лишь некоторые функции Cisco IOS. Вообще говоря, он сильно ограничен и многие вещи в нём реализованы лишь отчасти. Никаких тонких настроек. С другой стороны к настоящему моменту версия 5.3.2 поддерживает создание GRE-туннелей, протоколов динамической маршрутизации (и в их числе даже BGP!). Притом он очень прост в освоении и имеет в своём арсенале сервера (FTP, TFTP, DHCP, DNS, HTTP, NTP, RADIUS, SMTP, POP3), рабочие станции и свичи. Сейчас уже есть под Linux, хотя в былые времени он прекрасно запускался и из-под Wine.

б) Распространяемый по лицензии GNU GPL симулятор GNS3. В этом пакете необходимо загружать настоящие образы Cisco IOS. С одной стороны это плюс – вы работаете с настоящим интерфейсом cisco и ограничены лишь своей фантазией, существующими стандартами и производительностью рабочей станции, с другой, во-первых, эти IOS ещё нужно суметь достать, во-вторых, это более сложный продукт для понимания, и в-третьих, в нём есть только маршрутизаторы и «типа» коммутаторы.

Я считаю, что для знакомства с принципами лучше начать всё же с Packet Tracer’a, а потом переходить на тяжёлую артиллерию по мере надобности. Все мы не дети малые, где взять то, что нам нужно, рассказывать не будем.

Способы подключения

Последний вариант даже не упоминайте в приличном обществе. Даже если вы адепт мыши и браузера, очень не советую.

На своём примере при работе с другим оборудованием я сталкивался с тем, что настроенное через веб не работает. Хоть ты тресни, но не работает. А у того же длинка вообще был баг в одной версии прошивки для свичей: если изменить настройки VLAN в веб-интерфейсе из под линукс, то свич становится недоступным для управления. Это официально признанная проблема).Телнет – стандартная, всем известная утилита, как и ssh. Для доступа к cisco по этим протоколам нужно настроить пароли доступа, об этом позже. Возможность использования ssh зависит от лицензии IOS.

Управление по консоли

Ну вот принесли вы маршрутизатор, распечатали, питание на него дали. Он томно зашумел кулерами, подмигивает вам светодиодами своих портов. А чего дальше-то делать?

Воспользуемся один из древнейших и нестареющих способов управления практически любым умным устройством: консоль. Для этого вам нужен компьютер, само устройство и подходящий кабель.

Тут каждый вендор на что горазд. Какие только разъёмы они не используют: RJ-45, DB-9 папа, DB-9 мама, DB-9 с нестандартной распиновкой, DB-25.

У циски используется разъём RJ-45 на стороне устройства и DB-9 мама (для подключения к COM-порту) на стороне ПК.

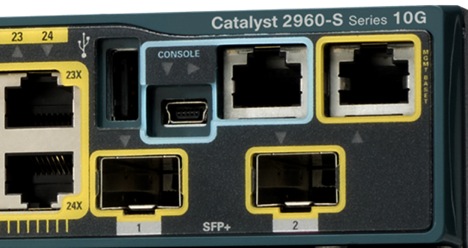

Консольный порт выглядит так:

Всегда выделен голубым цветом. С недавних пор стало возможным управление по USB.

А это консольный кабель cisco:

Раньше он поставлялся в каждой коробке, теперь зачастую стоит отдельных денег. В принципе подходит аналогичный кабель от HP.

Проблема в том, что современные ПК зачастую не имеют COM-порта. На выручку приходят частоиспользуемые конвертеры USB-to-COM:

Либо редкоиспользуемые для этих целей конвертеры RS232-Ethernet

После того, как вы воткнули кабель, определили номер COM-порта, для подключения можно использовать Hyperterminal или Putty в Виндоус и Minicom в Линукс.

Управление через консоль доступно сразу, а вот для телнета нужно установить пароль. Как это сделать?

Обратимся к PT.

Начнём с создания маршрутизатора: выбираем его на панели внизу и переносим на рабочее пространство. Даём какое-нибудь название

Что бы вы делали, если бы это был самый взаправдашний железный маршрутизатор? Взяли бы консольный кабель и подключились им в него и в компьютер. То же самое сделаем и тут:

Кликом по компьютеру вызываем окно настройки, в котором нас интересует вкладка Desktop. Далее выбираем Terminal, где нам даётся выбор параметров

Впрочем, все параметры по умолчанию нас устраивают, и менять их особо смысла нет.

Если в энергонезависимой памяти устройства отсутствует конфигурационный файл (startup-config), а так оно и будет при первом включении нового железа, нас встретит Initial Configuration Dialog prompt:

Вкратце, это такой визард, позволяющий шаг за шагом настроить основные параметры устройства (hostname, пароли, интерфейсы). Но это неинтересно, поэтому отвечаем no и видим приглашение

Это стандартное совершенно для любой линейки cisco приглашение, которое характеризует пользовательский режим, в котором можно просматривать некоторую статистику и проводить самые простые операции вроде пинга. Ввод знака вопроса покажет список доступных команд:

Грубо говоря, это режим для сетевого оператора, инженера первой линии техподдержки, чтобы он ничего там не повредил, не напортачил и лишнего не узнал.

Гораздо большие возможности предоставляет режим с говорящим названием привилегированный. Попасть в него можно, введя команду >enable. Теперь приглашение выглядит так:

Здесь список операций гораздо обширнее, например, можно выполнить одну из наиболее часто используемых команд, демонстрирующую текущие настройки устройства ака “конфиг” #show running-config. В привилегированном режиме вы можете просмотреть всю информацию об устройстве.

Прежде, чем приступать к настройке, упомянем несколько полезностей при работе с cisco CLI, которые могут сильно упростить жизнь:

— Все команды в консоли можно сокращать. Главное, чтобы сокращение однозначно указывало на команду. Например, show running-config сокращается до sh run. Почему не до s r? Потому, что s (в пользовательском режиме) может означать как команду show, так и команду ssh, и мы получим сообщение об ошибке % Ambiguous command: «s r» (неоднозначная команда).

— Используйте клавишу Tab и знак вопроса. По нажатию Tab сокращенная команда дописывается до полной, а знак вопроса, следующий за командой, выводит список дальнейших возможностей и небольшую справку по ним (попробуйте сами в PT).

— Используйте горячие клавиши в консоли:

Ctrl+A — Передвинуть курсор на начало строки

Ctrl+E — Передвинуть курсор на конец строки

Курсорные Up, Down — Перемещение по истории команд

Ctrl+W — Стереть предыдущее слово

Ctrl+U — Стереть всю линию

Ctrl+C — Выход из режима конфигурирования

Ctrl+Z — Применить текущую команду и выйти из режима конфигурирования

Ctrl+Shift+6 — Остановка длительных процессов (так называемый escape sequence)

— Используйте фильтрацию вывода команды. Бывает, что команда выводит много информации, в которой нужно долго копаться, чтобы найти определённое слово, например.

Облегчаем работу с помощью фильтрации: после команды ставим |, пишем вид фильтрации и, собственно, искомое слово(или его часть). Виды фильтрации (ака модификаторы вывода):

begin — вывод всех строк, начиная с той, где нашлось слово,

section — вывод секций конфигурационного файла, в которых встречается слово,

include — вывод строк, где встречается слово,

exclude — вывод строк, где НЕ встречается слово.

Но вернемся к режимам. Третий главный режим, наряду с пользовательским и привилегированным: режим глобальной конфигурации. Как понятно из названия, он позволяет нам вносить изменения в настройки устройства. Активируется командой #configure terminal из привилегированного режима и демонстрирует такое приглашение:

В режиме глобальной конфигурации не выполняются довольно нужные порой команды других режимов (тот же show running-config, ping, etc.). Но есть такая полезная штука, как do. Благодаря ей мы можем, не выходя из режима конфигурирования, выполнять эти самые команды, просто добавляя перед ними do. Примерно так:

Настройка доступа по Telnet

Из этого-то режима мы и настроим интерфейс для подключения компьютера через telnet:

Команда для перехода в режим конфигурации интерфейса FastEthernet 0/0:

По умолчанию все интерфейсы отключены (состояние administratively down). Включаем интерфейс:

shutdown — означает “выключить интерфейс”. Соответственно, если вы хотите отменить действие команды, то используйте слово no перед ней. Это правило общее для CLI и применимо к большинству команд.

Подключаемся. Для этого надо использовать кроссоверный кабель. (Хотя в реальной жизни это зачастую уже необязательно – все карточки умеют понимать приём/передачу, однако встречаются ещё маршрутизаторы, порты которых не поднимаются при использовании неправильного типа кабеля — так что будьте внимательны)

Настраиваем IP-адрес компьютера через Desktop.

И пробуем подключиться, выбрав Command Prompt в панели Desktop:

Как и ожидалось, циска не пускает без пароля. В реальной жизни обычно выдаёт фразу “Password required, but none set”

Пароли

Подключение по telnet или ssh называется виртуальным терминалом (vt) и настраивается следующим образом:

0 4 — это 5 пользовательских виртуальных терминалов=telnet сессий.

Этого уже достаточно, чтобы попасть в пользовательский режим, но недостаточно для привилегированного:

Настроим пароль для enable-режима:

Чем отличается secret от password? Примерно тем же, чем ssh от telnet. При настройке secret пароль хранится в зашифрованном виде в конфигурационном файле, а password – в открытом. Поэтому рекомендуется использование secret.

Если вы всё-таки задаёте пароль командой password, то следует применить так же service password-encryption, тогда ваш пароль в конфигурационном файле будет зашифрован:

Немного об этом можно почитать здесь. Ну или чуть более по-русски, тут.

Хотим обратить ваше внимание:

сейчас принятно настраивать доступы не через виртуальные терминалы, а командами #username и #aaa new-model. В версии PT 5.3.2 они уже есть и вполне работают.

Для этого нужно выполнить:

Первая команда служит для активации новой модели ААА (Authentication, Authorization, Accounting). Это нужно для того, чтобы была возможность использовать для аунтетификации на устройстве RADIUS или TACACS сервер. Если отдельно это не настроено, то будет использоваться локальная база пользователей, задаваемая командой username.

Будьте внимательны: приоритет команды aaa new-model выше, чем команд виртуальных терминалов и поэтому даже несмотря на то, что у вас настроен password в режиме line vty, если у вас не будет пользователей в локальной базе, зайти на устройство удалённо уже не получится.

Теперь при подключении маршрутизатор запросит имя пользователя и соответствующий ему пароль.

При более глубокой настройке line vty существует одна опасность.

Есть такой параметр: access-class. Его настройка позволяет ограничить IP-адреса, с которых возможно подключение. И вот однажды я, как умная маша, решил заняться безопасностью в сети и на всём почти оборудование понаставил эти аксес-листы, чтобы комар не пролетел. В один прекрасный момент пришлось выехать в поле и в тот день я проклял свою аккуратность – никуда не мог достучаться – малейшей лазейки не оставил. В общем будьте с этой командой внимательны или оставляйте для себя лазейки.

При работе с access-list’ами и прочими опасными вещами, неправильная настройка которых может лишить вас доступа к устройству, можно использовать замечательную команду reload in min, где min время в минутах. Эта команда перезагрузит устройство по истечении указанного времени, если ее не прервать командой reload cancel. Т.е. схема работы такова: вы удаленно копаете что-то, что может в теории (закон Мерфи не забываем) прервать ваш сеанс связи с устройством. Сохраняем текущий (рабочий) конфиг в startup-config (он используется при загрузке), ставим reload in 15, вводим ключевую команду, относительно которой у нас сомнения ;-), и получаем обрыв связи, худшие опасения оправдались. Ждем 15 минут, устройство перегружается с рабочим конфигом, коннект — вуаля, связь есть. Либо (если связь не прервалась) проверяем, что все работает, и делаем reload cancel.

Если вы хотите ограничить паролем доступ через консольный порт, вам понадобятся команды

Privilege Level

Ещё один важный момент, которому в статьях уделяют мало внимания: privelege level.

Как понятно из латинского звучания — это уровень прав пользователя. Всего существует 16 уровней: 0-15.

privilege level 0 — это команды disable, enable, exit, help и logout, которые работают во всех режимах

privilege level 1 — Это команды пользовательского режима, то есть как только вы попадаете на циску и увидите приглашение Router> вы имеете уровень 1.

privilege level 15 — Это команды привилегированного режима, вроде, как root в Unix’ах

Пример1

После входа на маршрутизатор при такой настройке вы сразу увидите Router# со всеми вытекающими правами.

Все уровни со 2 по 14 настраиваются вручную. То есть, например, вы можете дать добро пользователю с privelege level 2 на выполнение команды show running-config

Пример2

Настроить права для конкретного пользователя поможет уже упомянутая прежде команда username

В первой строке назначаем уровень прав пользователю, во второй команду, разрешенную для этого уровня, в третьей задаём пароль для входа в привилегированный режим с этим уровнем.

После этого из пользовательского режима вы можете выполнить команду enable 2 и введя пароль l2poorpass попасть в привилегированный режим, в котором будут доступны все команды уровня 1 + команды уровня 2.

Для чего это может быть нужно? В российских реалиях практически ни для чего, потому что обычно на устройство нужно заходить инженерам сразу с полными правами. Ну разве что 15-й уровень ставят, чтобы двойную аутентификацию не проходить. А все другие уровни опять же для того, чтобы персонал младшего состава (техподдержка, например) мог зайти и промониторить какие-то параметры или настроить некритичную функцию.

Нельзя не упомянуть о том, что telnet — протокол незащищённый и передаёт пароль и данные в открытом виде. С помощью любого анализатора пакетов можно вычислить пароль.

Поэтому крайне рекомендуем использовать ssh — любые устройства cisco с не самой урезанной прошивкой способны выступать ssh-сервером.

Следующий набор команд позволит вам включить ssh и отключить доступ по telnet:

Имя хоста должно отличаться от Router, обязательно должно быть задано имя домена. Третьей строкой генерируется ключ и далее разрешается только ssh. Длина ключа должна быть более 768 бит, если вы желаете использовать ssh версии 2, а вы желаете этого. Всё.

Ещё одно финальное внимание новичкам: не забывайте о команде write memory — это сохранение текущей конфигурации. Впрочем, достаточно два раза обжечься, забыв сохранить, чтобы навсегда заработать иммунитет к этому — кто кодил по ночам или писал курсовую, тот поймёт.

Используя PT, мы будем настраивать оборудование не через терминал или телнет, а непосредственно через CLI устройства, которое вызывается кликом по иконке роутера — так удобнее:

Ну и на сладенькое: сброс пароля

Так, а что же делать, если на стол легла вам бушная циска с неизвестным паролем или вы очень невовремя забыли его? Вообще-то это многократно описано и легко гуглится, но повторить это необходимо.

Практически на любом сетевом устройстве есть возможность сбросить пароль, имея физический доступ. Если сделать это невозможно или это отдельная платная услуга, то скорее всего в ваших руках находится какая-то русская поделка (не в обиду, конечно, нашим производителям, но дважды я такие строки читал в документации:))

Итак, cisco:

1) Подключаетесь к устройству консольным кабелем,

2) Отправляете его в ребут (хоть по питанию, хоть командой #reload)

3) Когда на экране побежит такая строчка ########. ###, означающая загрузку образа (40-60 секунд после включения), необходимо отправить сигнал Break. Как это сделать в разных программах читать тут. Вы попадаете в режим ROMMON.

4) В этом режиме введите команду: confreg 0x2142, она заставит устройство игнорировать startup-config при загрузке.

5) Введите reset для перезагрузки

6) После загрузки running-config будет девственно чистым, а startup-config содержит по-прежнему последнюю сохранённую конфигурацию. Сейчас самое время поменять пароль или слить конфиг.

7) Самое важное: верните обратно регистры:

Если вы этого не сделаете, то вся ваша конфигурация будет актуальна до первого ребута) И хорошо, если это устройство стоит рядом, и вы вспомните, что накосячили. Мне не повезло)

В следующей статье мы обратимся к вланам и локальной сети. Обязательно к прочтению:

OSI.

VLAN

Незарегистрированные читатели Хабрахабра могут задать свои вопросы в ЖЖ.

Хочу поблагодарить пользователя thegluck за помощь в написании этой статьи.