Как подключиться к вай фай соседа

Как узнать пароль от Wi-Fi соседа — способы получения

Некоторые пользователи часто задаются вопросом, как подключиться к Wi-Fi, не зная пароля. Варианты сделать это действительно есть. При этом стоит заметить, что в Глобальной сети их достаточно много. Что именно нужно сделать, и есть ли универсальный способ получить доступ к вай-фаю соседа, рассмотрено далее.

Способы взлома пароля от вай-фай

Как узнать пароль от Wi-Fi соседа? На самом деле существует несколько способов, как можно выяснить пароль от вай-фая, который находится поблизости от пользователя:

Как узнать пароль от чужого Wi-Fi

Кроме двух вышеописанных способов, имеются и другие варианты работы с чужой Сетью. Из наиболее известных выделяются:

Возможно, ли взломать

Как взламывать вай-фай сети, рассматривается далее. В первую очередь пользователям необходимо понимать, что сделать это действительно можно.

К сведению! Защитить свой вай-фай на 100 %, увы, не удается никому.

Взлом Wi-Fi пароля путем его подбора

Как подобрать пароль к вай-фаю? Если говорить об обычном подборе паролей, то для начала рекомендуется проверить самые простые и распространенные: 12345678, 87654321, 1213141516 и т. д. В данном случае не имеет значения, через что производится взлом: через компьютер, телефон с системой Android или iPhone.

Обратите внимание! Варианты можно подбирать разные, всегда встречаются пользователи, которые не слишком сильно заморачивается с защитой, а значит, угадать тоже получится.

Брутфорс

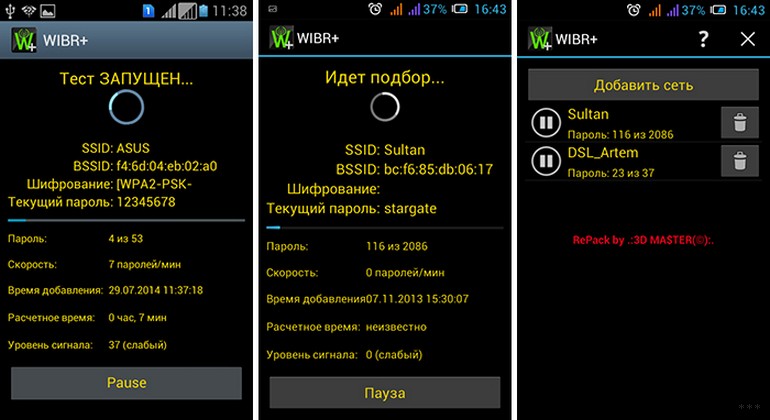

Брутфорс, он же метод автоматического пароля или взламыватель. Если ничего не получилось, всегда можно воспользоваться программами для автоматического подбора паролей. Их работа достаточно проста, они просто подбирают все возможные комбинации до тех пор, пока не отыщут нужную. Сам процесс может занять как несколько минут, так и пару часов.

У данного варианта имеются свои плюсы и минусы. На старых моделях роутеров отсутствует защита от подобного рода атак, а вот на новых она есть. При этом после обнаружения самого факта взлома машина маркируется. Как результат, может происходить временная или постоянная блокировка к вай-фай подключению. Еще одна проблема заключается в том, что на андроиде или айфоне подобные программы работают не всегда качественно, это скорее для ноутбуков.

Подборка пароля возможна через специальную программу

Перехват хэндшейка

Еще вариант, как подключиться к чужим Wi-Fi, не зная пароля — это перехват хэндшейка. Данный метод считается наиболее рабочим. По факту это дополнительная разновидность брута, но с предварительным перехватом шифра и последующей его расшифровкой. Как примерно это выглядит:

Вся суть в том, что во время перезагрузки устройство повторно направляет пароль от вай-фая в роутер. При успешном исходе происходит соединение с Сетью. Именно на этом этапе и происходит перехват. В простонародье его называют «рукопожатием».

Важно! Минус данного метода заключается в том, что изначально все данные передаются в зашифрованном виде, однако при желании их можно будет разобрать.

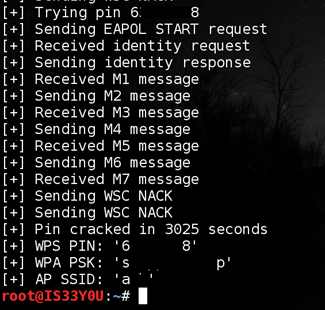

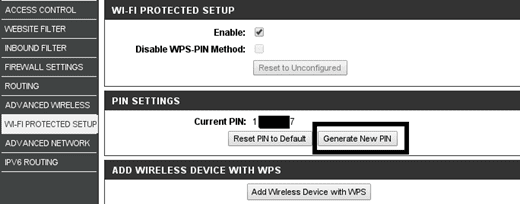

WPS-код

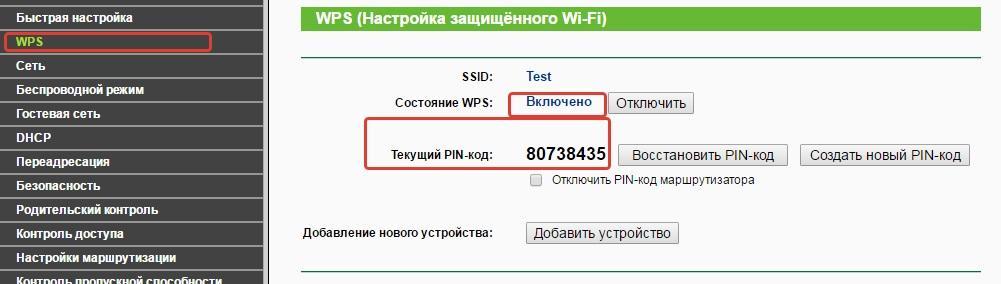

Данный способ подходит для тех роутеров, на которых есть функция WPS. С ее помощью можно проводить подключение к Сети в упрощенном режиме. По умолчанию данная функция находится в автоматическом режиме на многих устройствах.

Разблокировка в данном случае проводится через ввод ПИН-кода от WPS. Это пароль, состоящий из восьми цифр. Подобрать их достаточно просто, тем более, что на некоторых моделях роутеров устанавливается единый заводской ПИН.

Обратите внимание! Пользователям рекомендуется отключать WPS функцию на своем адаптере. Фактически для работы она не несет никакой ценности, но повышает шансы на взлом.

Фишинг

Относительно современный метод. С его помощью можно сделать вывод у другого пользователя сети своей страницы. При этом не обязательно нужно подключение. Самый простой вариант, как это можно сделать — создать точку доступа к сети вай-фай с идентичным наименованием. При наличии хорошего сигнала и одинакового имени пользователь рано или поздно ошибется и введет свои данные не в том поле. После того как пароль будет введен, он придет и на компьютер взломщика.

Базы паролей

Как подобрать пароль к вай-фай? Некоторые предпочитают использовать базы паролей. Однако стоит помнить, что в основном в них собраны данные по общественным местам, в которых есть Wi-Fi, это кафе, кинотеатры, зоны общепита и т. д. Стоит ли использовать подобные системы, решать самому пользователю.

Взлом роутера

Вскрыть чужой роутер можно только в том случае, если есть проводное подключение к Wi-Fi или имеется информация о внешнем IP адресе. В таком случае можно попытаться найти логин и пароль для входа в панель управления.

Обратите внимание! В большинстве случаев данные остаются по умолчанию — admin/admin (логин/пароль). Ну, а в настройках уже находится пароль, который выложен в открытом виде.

Обход фильтров

Можно столкнуться с тем, что точки доступа не пропускают пользователя только потому, что у него неподходящий МАС-адрес. В данном случае разговор идет даже не о взломе. Необходимо просто поменять МАС-адрес на определенный и уже спокойно настроить вай-фай соединение.

В данной ситуации причина может быть следующей:

Защита сети

Как можно понять, обойти защиту Сети можно самыми разными способами. Чтобы предотвратить подобные действия, рекомендуется следовать простым советам:

Взлом с телефона

Почти все методы, из описанных ранее, можно использовать и на телефоне, необходимо только выбрать наиболее подходящий. Если чтобы разблокировать чужой Wi-Fi, нужно использовать отдельную программу, то не нужно искать ее в Сети. Можно просто посмотреть на официальных источниках вроде Google Маркет или App Store.

Важно! Найти на официальных магазинах что-то стоящее, что поможет сломать соседский вай-фай, можно, однако для этого придется хорошо покопаться.

Программы для компьютера и телефона

Чтобы украсть номер чужого вай-фая, почти всегда приходится прибегать к помощи сторонних программ. Для компьютера или ноутбука в Сети их достаточно много. Наиболее популярные и проверенные:

Если говорить именно про телефон, то можно использовать Kali.

Юридические последствия

Перед тем как выяснять, как можно узнать пароль от чужого вай-фая, стоит задуматься о последствиях своих действий. Есть говорить с точки зрения права, то пользоваться чужим имуществом, другими словами, красть его, запрещено. За подобные действия грозит уголовная ответственность.

Обратите внимание! Подобные моменты закреплены в статьях Уголовного Кодекса под номерами 272-274. Если человеку, чей пароль был взломан, причинен моральный ущерб, злоумышленник может быть привлечен к ответственности и наказан штрафом в 250 тыс. руб.*

Как можно понять, взлом соседского Wi-Fi — это не только не так просто, но еще и незаконно. Стоит задуматься, действительно ли так уж нужно это делать или проще оплатить собственный Интернет.

*Цены в статье указаны на апрель 2020 г.

Как подключить интернет нахаляву, или не дать это сделать хитрому соседу

Недавно мне довелось проводить себе интернет в новой квартире. С целью обезопасить свою точку доступа я решил вспомнить методы «самостоятельного подключения» к чужому домашнему интернету эпохи моих студенческих лет и золотого века журнала Хакер, и прикинуть, работают ли какие-то из них до сих пор.

Ниже вы узнаете о пяти самых распространённых способов попользоваться интернетом соседа нахаляву, которые широко применялись в России буквально несколько лет назад. Актуальны ли они сейчас? Сейчас узнаете.

Вся информация ниже представлена исключительно для ознакомления. Применение для личной наживы и в иных злонамеренных целях не приветствуется и остается на страх и риск применяющих.

Всё написанное ниже актуально в основном для столиц. В городах поменьше все может быть гораздо проще в техническом плане, и всё же вот вам пять способов подключиться к соседскому интернету:

1. Подбор пароля к Wi-Fi

Наиболее очевидный и банальный метод, эксплуатирующий человеческую лень и беспечность. Несмотря на тщетные увещевания экспертов по безопасности, тысячи, а может, и миллионы людей продолжают ставить в качестве паролей для точек доступа свои имена, фамилии, даты рождения и клички собак.

Можно просто догадаться, что у соседа Васи с точкой доступа Vasyan, который отмечал 30-летие 3 декабря 2020 года и сильно мешал вам спать, пароль будет 03121990. А можно воспользоваться специальной программой для подбора, которая переберет все распространенные «словарные» варианты и комбинации цифр за вполне обозримое время.

Причем формально это даже ничего не нарушает. Конечно, если просто пользоваться интернетом в мирных целях.

Эффективность метода: техническая грамотность населения неуклонно растет, поэтому вероятность встретить пароль типа qwerty крайне мала. Но тем не менее, определенный шанс есть всегда.

Меры предосторожности: используйте сложные пароли.

2. Подбор WPS-кода

Еще один связанный с перебором метод в «серой зоне». Технология WPS (Wi-Fi Protected Setup) предназначена для упрощения доступа устройств к точке доступа Wi-Fi без ввода пароля.

Это достигается либо вводом ПИН-кода доступа из восьми цифр, либо по нажатию специальной кнопки на роутере.

Вариант с ПИН-кодом достаточно уязвим – ведь его тоже можно подобрать. Главное – выяснить, поддерживает ли точка доступа абонента WPS по ПИН-коду, но для этого уже давно придумали специальные программы.

Эффективность метода: становится все более и более бесполезным – многие роутеры блокируют функцию подключения через WPS по ПИН-коду после нескольких неудачных попыток соединения.

Меры предосторожности: регулярно обновляйте прошивку роутера. По возможности откажитесь от использования технологии WPS.

3. Взлом роутера (точки доступа)

Этот метод уже не «серый», а откровенно «черный». Основан на получении пароля при перехвате данных и использовании уязвимостей протоколов Wi-Fi и их реализаций на конкретных роутерах.

Профессионалы работают собственными утилитами, но существует много стандартных программ для «взлома Wi-Fi». Правда, их эффективность – вопрос спорный.

Эффективность метода: все зависит от профессионализма взломщика и защищенности конкретных протоколов. Вряд ли кто-то будет ломать домашний роутер военным софтом, так что стандартных мер предосторожности, как правило, достаточно. Но расслабляться тоже не стоит.

Меры предосторожности: регулярно обновляйте прошивку роутера. По возможности скрывайте имя сети, а на своих гаджетах вводите его вручную.

4. Фишинг

Еще один откровенно криминальный метод, основанный на том, что компьютер жертвы подключается к поддельной точке доступа, созданной злоумышленником.

А пароль человек вводит уже самостоятельно, на страничке, очень похожей на админку роутера. Которую 99% процентов пользователей в глаза не видели. Будьте внимательны!

Эффективность метода: все завязано исключительно на внимательности. Бывает, что даже самые осторожные люди теряют бдительность и вводят пароль не там. Хотя вероятность столкнуться с таким в обычных домашних условиях крайне мала.

Меры предосторожности: внимательно смотрите, на каких страницах в браузере вас просят ввести пароль для роутера. Скрывайте имя сети.

5. Врезка в кабель

Метод, берущий свое начало в сетевой вольнице ранних 2000-х, и во многом там и оставшийся. Сущность его в том, что идущий к абоненту кабель разветвляется на два при помощи специального устройства – сетевого коммутатора, или свитча.

Стоит он от 500 рублей и работает, если не сильно углубляться в теорию, прозрачно для провайдера и роутера абонента.

Для разветвления требуются сам коммутатор, питание для него, немного сетевого кабеля, 4 коннектора RJ-45, специальный инструмент – кримпер, изображен на фото выше – и умение обжимать кабель.

Провод, идущий к абоненту от провайдера, перекусывается, после чего оба конца обжимаются коннекторами и вставляются в порты коммутатора. В третий порт вставляется кабель, идущий к злоумышленнику. Если провайдер не требует аутентификации, злоумышленник тоже может поставить роутер (или подключить компьютер сразу) и пользоваться интернетом абонента.

Эффективность метода: в последнее время малоэффективно, разве что совсем в глухих местах – для подключения практически везде уже требуется аутентификация, просто чаще всего для конечного пользователя она незаметна, т.к. настроена на уровне роутера специалистом провайдера.

А с развитием оптоволоконных линий связи, которые протягивают прямо до квартиры, банального кримпера уже не хватит.

Меры предосторожности: проверяйте щиток с кабелями, старайтесь выбирать провайдеров с аутентификацией при подключении или «оптикой до двери».

Заключение

По сравнению с 2000-ми сетевые технологии стали гораздо надежнее и безопаснее. Тем не менее, описанные выше способы обойти защиту и воспользоваться чужим интернетом все равно остаются актуальными.

Так что как минимум элементарные меры предосторожности соблюдать все-таки стоит.

Повторим их еще разок:

● используйте сложные пароли

● регулярно меняйте пароли

● не «светите» точку доступа без необходимости

● регулярно обновляйте прошивку

● воздержитесь от использования «упрощающих» жизнь технологий с сомнительной безопасностью

Как узнать пароль от Wi-Fi соседа: методом кнута или пряника?

Всем привет! Продолжаю цикл статей по безопасности. Сегодня у нас в публикации пограничная тема – как подключиться к Wi-Fi, не зная пароля. С одной стороны, может быть кто-то в этом узреет что-то противозаконное, с другой стороны, есть вполне добрые методы сделать это. Начнем?

Введение в тему

Не пропускайте этот раздел! Читайте все по порядку, и наверняка вы сегодня узнаете что-то новое. Статья авторская, не является трудом работы горекопирайтера, направлена на реальную помощь людям. А если появятся интересные вопросы – смело пишите их в комментарии, будем разбираться.

Сначала давайте определимся – ваш это вайфай, или нет. Наш портал и я не рекомендуем подключаться к чужой Wi-Fi сети без соответствующего разрешения владельца. Поэтому методы ниже будут поданы в контексте получения доступа к своей сети. И тут есть несколько вариантов:

Условно будем подключаться к вайфаю нашего соседа, который ни в жизнь не против любых испытаний с его сети. Методы приведены от самого простого к сложному. Давайте уже начнем!

Узнаем пароль у соседа

Самый элементарный способ. Подходим и спрашиваем! Если подойти и честно в глаза попросить – шанс получить отказ будет очень низким. Сосед подумает, а вдруг его посчитают жадным, ведь уже в каждом доме есть интернет, и он не стоит баснословных денег. А тут у соседа проблема, чем не повод помочь!

Заодно и пообщаетесь. А соседями в наше время лучше дружить. У метода есть и минус – нужно поднять свою пятую точку с дивана и попросить. Но это действительно самое простое, что есть. Если уж сосед какой-то упертый – всегда можно договориться, подсобить ему в каком-то деле, сделать небольшой презент. А вдруг там не сосед, а очаровательная соседка?! Ну вы поняли, рабочий способ. Любители же технических методов – давайте пойдем дальше.

Если нет пароля

Такое очень редко попадается, но все еще встречается. Просканируйте весь диапазон соседских сетей, а вдруг среди них есть те, что вообще не используют никаких средств защиты? Там нет WPA2 и даже WEP – просто открытые сети без пароля. Вдруг вам повезет и это тот самый случай?

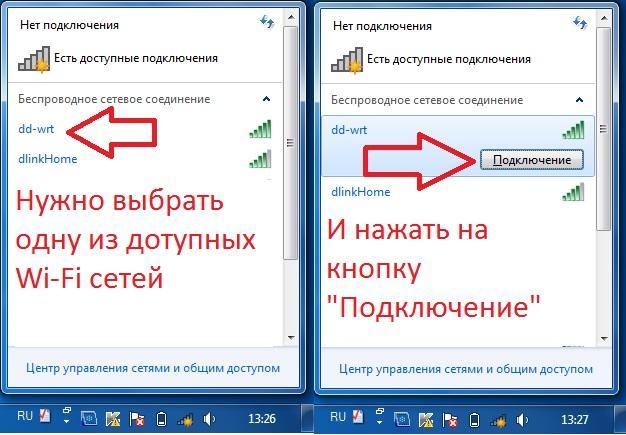

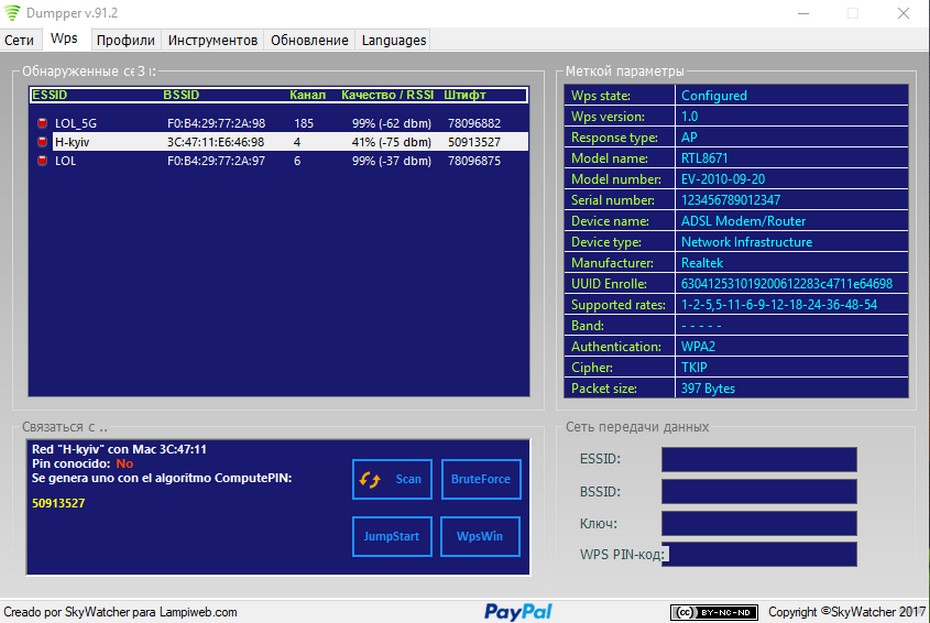

Тут же можно вспомнить, что многие роутеры имеют возможность подключаться к ним не через стандартный пароль, а через WPS. А некоторые из них включают WPS по умолчанию со стандартным паролем – и тут можно его угадать. Самый простой и частый способ – использование программы Dumpper:

Она как раз сканирует сеть, находит возможно уязвимые роутеры, предлагает для них ПИН-коды по умолчанию из своей сохраненной базы и даже пытается подключиться. Ну а если подключение удалось, то и дело в шляпе. Чтобы было все понятно, предлагаю к просмотру видео:

Программа лишь проверяет ВОЗМОЖНЫЕ пин-коды, но не гарантирует получение доступа. Вообще гарантировать это нельзя даже в сложных технических методах. Но как один из самых простых способов в нашем обзоре, вполне себе пойдет. Если не получилось, едем дальше.

Восстанавливаем пароль

Способ все-таки ближе к своему роутеру, но вдруг у вас есть или был доступ к другому роутеру – тогда тоже получится подключиться. Суть метода в том, что пароли вайфая обычно сохраняются на любом устройстве, которое подключалось к нему – компьютер, ноутбук, планшет, телефон. И этот сохраненный пароль всегда можно быстро извлечь и использовать на других своих устройствах. Другой вариант – а может ваш сосед дал вам свой телефон или ноутбук, тогда можно тоже все быстро подглядеть, а уже потом подключиться к Wi-Fi соседа.

Основные методы получения для наводки на гениальную мысль:

Я специально не стал детализировать этот раздел, так как все уже описано подробно с картинками и видео В ЭТОЙ СТАТЬЕ. Переходите по ссылке и изучайте, если очень нужно.

Техники взлома

Скорее всего большая часть читателей этой статьи пришла как раз за этим. Дескать сейчас скачаю классную программку, которая все сделает за меня, и удастся подключиться к вайфаю, не зная пароля. Спешу расстроить – такого не бывает, взлому тоже нужно учиться. И чем больше вы знаете, тем шанс на успех будет еще больше. Благо, сейчас разных средств для изучения информационной безопасности выше крыши, да и у нас есть соответствующие правильные статьи для быстрого самостоятельного изучения.

Перед чтение этого раздела ознакомьтесь со СТАТЬЕЙ ПО ВЗЛОМУ И БЕЗОПАСНОСТИ Wi-Fi. Там перечислены все техники проникновения и даны методологии тестирования сети от лучших центров сертификации на этичных хакеров.

А пока вы ленитесь перейти по ссылке, предлагаю посмотреть на основные векторы атаки в этом разрезе:

Программы

Лучшая среда для тестирования своих сетей – Kali Linux.

Для компьютерных систем создано очень много разных программ, и, честно говоря, все они или так себе, или вообще не работают и сделаны только с целью вашего заражения. Да, на незнающих «чайниках» опытные хакеры тут и наживаются – вы ищете программу для взлома, а тут и они со своим классным вирусом.

Этот мощный комбайн есть и в комплекте с Кали, есть и на всех Linux, и даже на Windows. Большая часть людей использует его в консоли, но есть и графический интерфейс. Для базового знакомства, предлагаю глянуть видео по использованию Aircrack в перехвате и бруту хэндшейка:

Другие известные программы, которые могут быть полезны:

В завершение раздела предлагаю посмотреть на вариант фишинговой атаки:

С телефона

Вынесу в отдельный раздел, т.к. можно для этих целей использовать и свой смартфон, но технический анализ будет жуть каким медленным. Поэтому большая часть таких мобильных приложений работает именно с базами паролей по умолчанию WPS. Так они живут гораздо спокойнее. Но есть и исключения. Два известных представителя:

Эти программы точно есть на Android, как там дела обстоят с iOS сейчас, даже не знаю. Все-таки лучшее устройство – компьютер, затем Андроид, а вот свои айфоны лучше оставить для интаграма)

Вот и все! Надеюсь, эта статья была действительно самой полезной среди тех, что вы прочитали за последний месяц. Мы рассмотрели действительно все методы, позволяющие узнать пароль от Wi-Fi от своих соседей. Если еще остались какие-то комментарии – пишите их ниже, попробуем разобраться в любой вашей проблеме. Но главное прежде чем спросить, все попробовать. И еще раз, пожалуйста, не забывайте про УК своей страны и применяйте все это только на своих разрешенных сетях.

Как подключиться к Wi-Fi сети соседа

В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно.

В отличие от точек доступа, принадлежащих компаниям, которые, как правило, находятся под защитой, весьма вероятно, что соседский домашний роутер сконфигурирован некорректно. Термин «соседский» здесь упоминается в том смысле, что для успешного взлома необходимо быть в непосредственной близости от жертвы (что, в общем, не проблема, если у вас есть внешняя антенна). В последнее время появилось множество утилит (типа «Wifite»), при помощи которых проникнуть внутрь близлежащей Wi-Fi сети может даже злоумышленник без особой квалификации. Скорее всего, и среди ваших соседей найдутся такие, которые используют плохо сконфигурированную точку доступа. Кстати, чтобы проникнуть в сеть, вовсе не обязательно руководствоваться злонамеренными целями, а просто ради любопытства. Кроме того, ознакомившись с методами взлома, вы сможете защитить собственную Wi-Fi сеть.

Перечень используемых утилит:

Получение пароля к точке доступа

Выбор того или иного метода атаки зависит от конфигурации Wi-Fi сети жертвы. Каждый стандарт безопасности имеет свои уязвимости, которые может использовать злоумышленник.

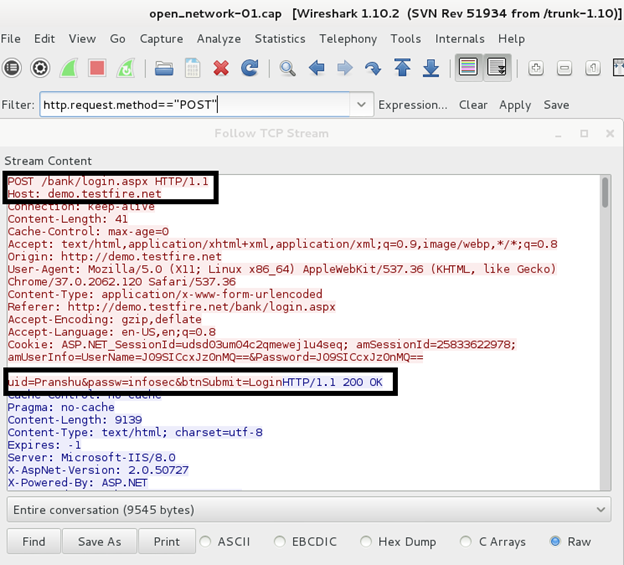

Открытые хотспоты

Открытые точки доступа, хотя и редко, но все же встречаются, что свидетельствует либо о «щедрости» по отношению к соседям, либо полной безграмотности в вопросах безопасности (или оба этих фактора). Считается, что пользователи с неограниченным каналом чаще других оставляют свои роутеры незащищенными.

Схема атаки: в открытых Wi-Fi сетях пакеты не шифруются, и каждый может перехватить весь трафик (HTTP, почта, FTP). В нашем случае мы перехватываем трафик на канале 1 при помощи утилиты ‘Airodump-ng’, а затем проводим анализ в Wireshark.

Рисунок 1: Команда для перехвата трафик по каналу 1 в незащищенной сети

В результате анализа мы выяснили, что пользователь подключался к банковскому счету.

Рисунок 2: Анализ перехваченного трафика в Wireshark

Однако маловероятно, что сервисы банка будут работать через незащищенный протокол (HTTP, FTP, SMPT и т. д) из-за опасности, как в случае выше, использования сервиса через незащищенную Wi-Fi сеть.

Способы защиты: никогда не оставляйте точку доступа «открытой» или незащищенной. Настройте роутер на использование сложного WPA2-ключа (об этом говорится далее). Если по каким-то причинам вы хотите использовать открытую точку доступа, используйте расширение к браузеру HTTPS Everywhere.

WEP – устаревший стандарт безопасности, который из-за IV-коллизий уязвим к статическим атакам. WEP создает ложное чувство безопасности, и после появления WPA2, трудно представить, что кто-то захочет использовать устаревшие алгоритмы.

Схема атаки: схемы атак на протокол WEP освящены в несметном количестве статей. Мы не будем вдаваться в детали, а просто отошлем вас на эту страницу.

Способы защиты: вместо WEP пользуйтесь WPA2 или AES.

WPS PIN – восьмизначное число, привязанное к роутеру. Если WPA-пароль уязвим к атаке по словарю, пользователь может установить сложный WPA-пароль и, чтобы не запоминать длинную парольную фразу, включить WPS. После передачи корректного WPS PIN роутеру, далее клиенту передается информация о настройках, включая WPA-пароль.

Рисунок 3: Процесс перебора WPS PIN

Способы защиты: обновите прошивку у своего роутера. В новой версии должна появиться функция блокировки после нескольких неудачных попыток ввода PIN (WPS lockout policy). Если в вашем роутере подобная функция отсутствует, просто отключите WPS.

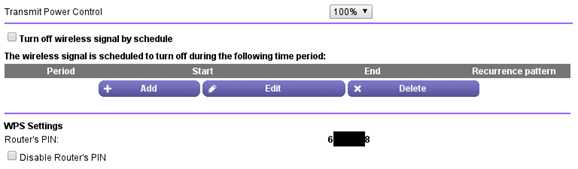

Другие способы получения WPS PIN

Если злоумышленник узнает PIN соседского роутера, эффективность дальнейших манипуляций возрастает многократно и, самое главное, не потребуется много времени.

Схема атаки: Как хакер (или ваш сосед) может узнать WPS PIN? Обычно PIN написан на подложке роутера, который злоумышленник может рассмотреть во время «дружеского» визита. Кроме того, точка доступа на некоторое время может оставаться «открытой», в то время когда пользователь настраивает роутер или обнуляет настройки до заводских. В этом случае злоумышленник может быстро подключиться к роутеру, зайти в панель настроек (используя стандартные учетные данные) и узнать WPS PIN.

Рисунок 4: PIN роутера

Как только злоумышленник узнал PIN, получение WPA-пароля происходит в течение нескольких секунд.

Способы защиты: соскребите PIN с подложки роутера и не оставляйте точку доступа «открытой» ни на одну секунду. Более того, в современных роутерах можно менять WPS PIN в панели настроек (периодически меняйте PIN).

Рисунок 5: Функция генерации нового PIN’а

Атака по словарю на WPA Handshake

Если вы используете сложные WPA-пароли, можете не беспокоиться об атаках по словарю. Однако время от времени некоторые пользователи упрощают себе жизнь и используют в качестве пароля слово из словаря, что приводит к успешной атаке по словарю на WPA 4-way handshake.

Схема атаки: злоумышленник перехватывает WPA 4-way handshake между клиентом и точкой доступа. Затем при помощи атаки по словарю из WPA handshake извлекается пароль в чистом виде. Более подробно про данные виды атак можно ознакомиться на этой странице.

Способы защиты: используйте сложные пароли с цифрами, буквами в обоих регистрах, специальными символами и т. д. Никогда не используйте в качестве номера телефонов, дату рождения и другую общеизвестную информацию.

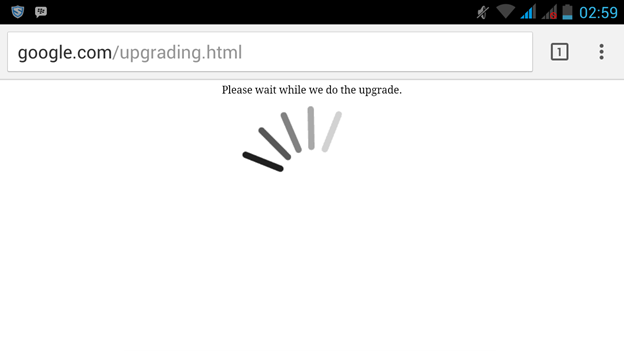

Если все предыдущие методы не сработали, на сцену выходит старая добрая социальная инженерия. По сути, фишинг – это один из видов с социальной инженерии, когда пользователя посредством обманных трюков заставляют рассказать о пароле для точки доступа.

Схема атаки: обычно фишинговые атаки осуществляются через электронную почту, но в случае с Wi-Fi даже самый наивный пользователь подозрительно отнесется к просьбе сообщить WPA-пароль в письме. Чтобы атака была более эффективной, злоумышленники обычно заставляют пользователя подключиться к фальшивой точке доступа.

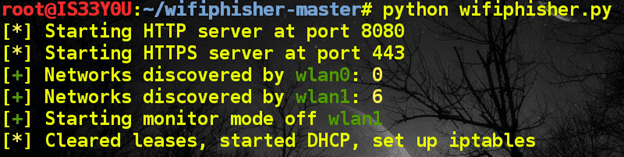

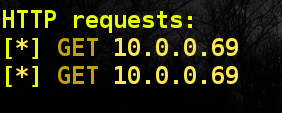

WiFiPhisher – утилита, написанная на phython, как раз помогает в реализации вышеупомянутого метода. Вначале происходит тюнинг компьютера злоумышленника: настройка HTTP- и HTTPS- серверов, поиск беспроводных интерфейсов (wlan0 и wlan1), переключение одного из этих интерфейсов в режим мониторинга и выделение дополнительных IP-адресов при помощи DHCP-служб.

Рисунок 6: Процесс настройки системы злоумышленника

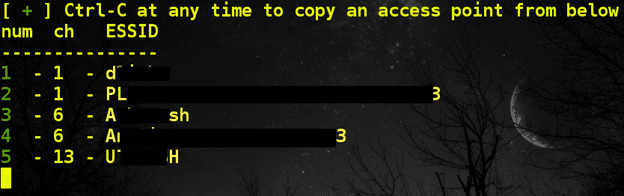

Затем WiFiPhisher выводит список точек доступа жертвы, одну из которых злоумышленник выбирает для атаки.

Рисунок 7: Перечень точек доступа жертвы

После того как злоумышленник выбрал один из элементов перечня, утилита клонирует ESSID и пытается вывести из строя оригинальную точку доступа, поскольку злоумышленнику нужно добиться, что жертва повторно залогинилась уже на поддельную точку доступа. Если не удастся отсоединить пользователей от оригинальной точки доступа или злоумышленник находится слишком далеко от жертвы, атака не сработает, поскольку ни один из пользователей не сможет соединиться с поддельной точкой доступа.

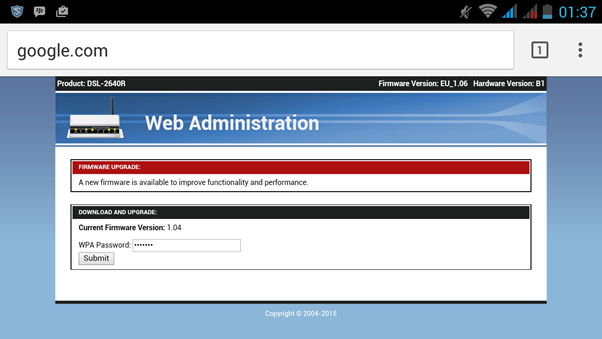

Когда жертва соединяется с поддельной точкой доступа, злоумышленнику сообщается, что клиенту выделен IP-адрес. На рисунке ниже мы видим, что к поддельной точке доступа подсоединилось устройство на базе Android.

Рисунок 8: Жертва подсоединилась к точке доступа, контролируемой злоумышленником

После того как жертва подсоединиться к поддельной точке доступа и попытается зайти на веб-страницу, HTTP- или HTTPS-сервер злоумышленника выдаст фишинговую страницу. Например, если Android-клиент сделает запрос к сайту www.google.com, вместо поисковой строки появится следующая страница:

Рисунок 9: Один из вариантов фишинговой страницы

Злоумышленник оповещается о том, что жертва попыталась зайти на веб-сайт и была перенаправлена на поддельную страницу.

Рисунок 10: Уведомление о запросе

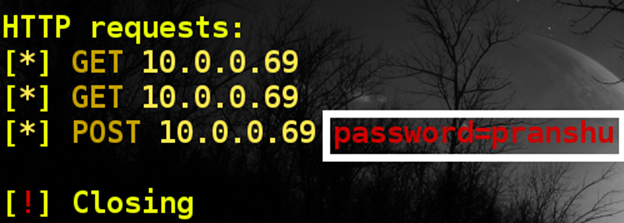

Наступает момент истины: либо жертва заподозрит неладное и разорвет соединение, либо введет WPA-пароль. После введения пароля жертва будет перенаправлена на другую страницу.

Рисунок 11: Страница, на которую перенаправляется жертва после ввода пароля

Пароль, введенный жертвой, отобразится в консоли злоумышленника:

Рисунок 12: Пароль, введенный жертвой

Как правило, пользователь вводит пароль по одной из следующих причин:

1. Пользователь предполагает, что происходит подключение к легитимной точке доступа.

2. Фишинговая страница очень похожа на страницу, выдаваемую роутером жертвы.

3. Пользователь хочет подключиться к открытой точке доступа с тем же ESSID.

Способы защиты: тщательно перепроверяйте все страницы, где нужно ввести пароль. Никогда не вводите WPA-пароль на подозрительных страницах.

Злоумышленник получил пароль. Что дальше?

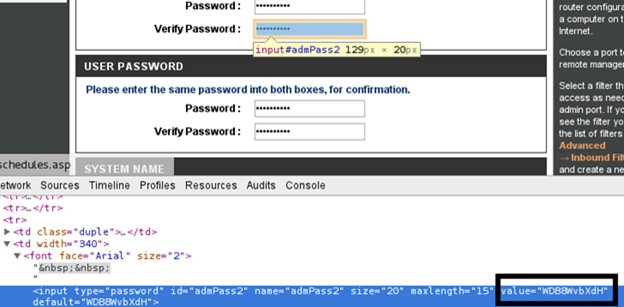

Как только злоумышленник получил пароль к точке доступа, следующий пункт назначения – панель настроек роутера.

Стандартные учетные записи: многие пользователи не изменяют стандартные учетные записи для доступа к настройкам роутера, которые можно легко найти в интернете. Доступ к настройкам роутера дает злоумышленнику еще больше привилегий при управлении сетью.

Получение PIN и других паролей: после получения доступа к панели настроек злоумышленник переписывает WPS PIN и другие скрытые пароли для дальнейшего использования. Достать пароли, скрытые за звездочками, проще простого. Например, чтобы достать пароли к учетным записям ‘admin’ и ‘user’ можно использовать функцию ‘Inspect element’ в браузере Chrome.

Рисунок 13: Получение паролей, скрытых за звездочками, через функцию ‘Inspect element’

Расширение сферы влияния: после получения доступа к локальной сети злоумышленник начинает собирать информацию о клиентах, службах, портах и т. д. Это позволяет хакеру найти потенциально уязвимые системы, находящиеся в том же сегменте сети.

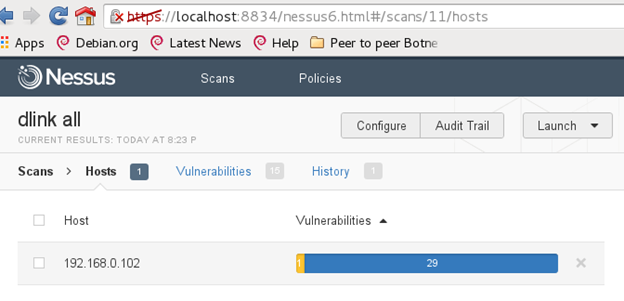

Рисунок 14: Поиск уязвимостей на других клиентах в сети

Манипуляции с DNS: в панели настроек роутера злоумышленник легко может изменить настройки DNS так, чтобы клиенты, использующие банковские сервисы, перенаправлялись на поддельные страницы.

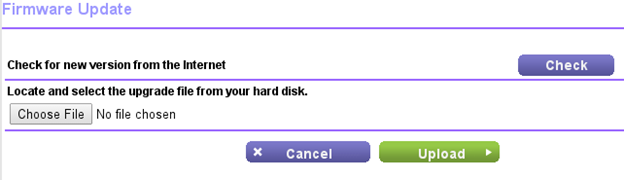

Закрепление в системе: после получения первичного доступа, злоумышленник непременно захочет закрепиться в вашей системе, даже если вы сменили пароль или другие настройки безопасности. Один из способов закрепиться в системе – сохранить WPS PIN (см. Рисунок 5). Более продвинутый хакер установит трояна в прошивку роутера, что позволит при помощи мастер-пароля получать доступ к Wi-Fi сети. Данная схема реализуется следующим образом. В прошивку DD-WRT с открытым исходным кодом, подходящую ко многим моделям, добавляется троян или мастер-пароль, после чего прошивка обновляется через панель настроек роутера.

Рисунок 15: Обновление прошивки в панели настроек

Цель данной статьи – не сподвигнуть вас ко взлому Wi-Fi сети соседа, а рассказать о наиболее распространенных уязвимостях в настройках Wi-Fi, при помощи которых злоумышленник может проникнуть в вашу сеть.

Существует распространенное мнение: «Поскольку у меня неограниченный канал, меня не особо волнует, что кто-то получит доступ к моей системе».

В некоторых случаях подобная щедрость заслуживает внимания, однако часто ваш «толстый» канал не является главной целью злоумышленника. Примечателен случай, когда некто попытался подставить своих соседей после взлома WEP-ключа и использования соседской сети для доступа детским порнографическим сайтам. Поскольку доступ осуществляется через вашу сеть, полиция при расследовании придет именно к вам и не факт, что вы докажете свою невиновность. Производители роутеров спроектировали панели настроек максимально удобными. Используйте средства безопасности по максимуму, чтобы огородить себя от проникновения со стороны соседей.