Как подключиться по telnet mikrotik

PC360

Ремонт/настройка ПК и окружающих его устройств.

MikroTik – способы подключения.

Подключение будет осуществляться к роутеру MikroTik 951Ui 2HnD, который находится в работе в локальной сети нашей организации и лежит за подвесным потолком. Кабель ЛВС подключен во второй порт роутера. Настройки роутера временно сброшены на заводские.

Освоить MikroTik Вы можете с помощью онлайн-куса «Настройка оборудования MikroTik». Курс содержит все темы, которые изучаются на официальном курсе MTCNA. Автор курса – официальный тренер MikroTik. Подходит и тем, кто уже давно работает с микротиками, и тем, кто еще их не держал в руках. В курс входит 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

По умолчанию IP-адрес для внутренней сети большинства роутеров MikroTik – 192.168.88.1 (2-5 порты).

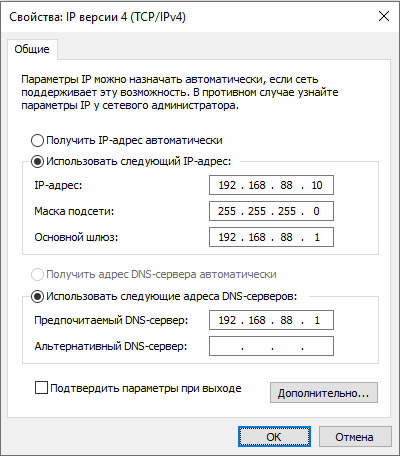

Компьютер с которого выполняется подключение находится под управлением ОС Windows. Он должен быть в одном IP-диапазоне с роутером. Для этого в сетевом адаптере ПК указываем 192.168.88.10.

Выполним подключение следующими способами:

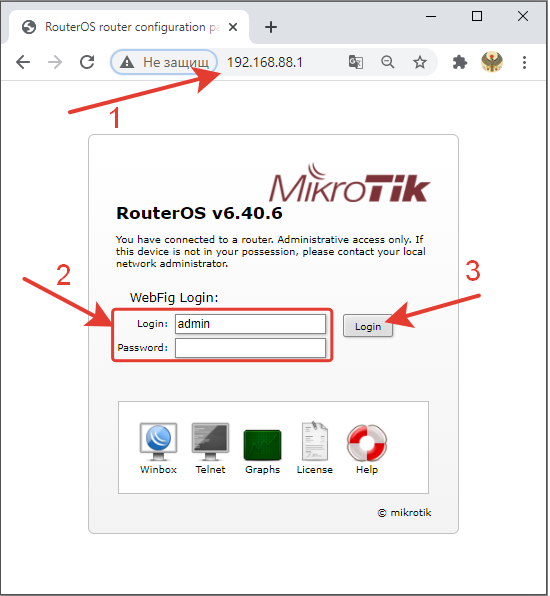

1.Web-браузер. Самый простой способ подключения к MikroTik.

1.Вводим в адресной строке любого браузера IP-адрес роутера: 192.168.88.1 (нажимаем Ввод)

2.На открывшейся странице авторизации вводим логин и пароль.

3.Нажимаем кнопку Login.

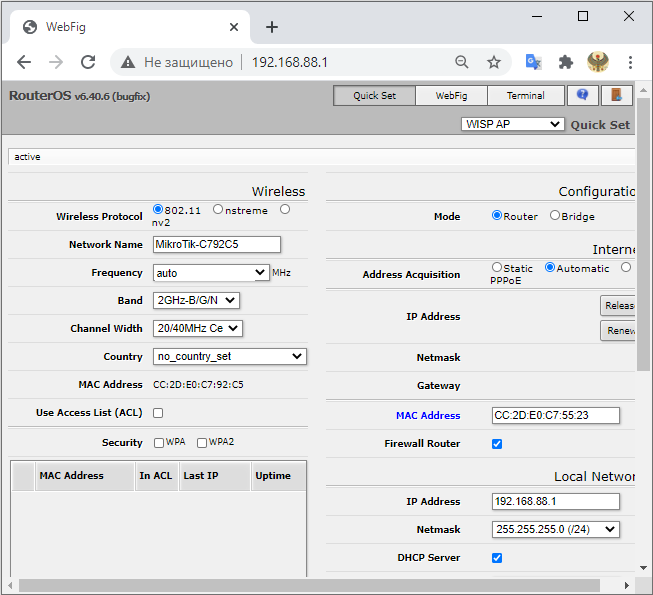

После выполнения авторизации видим основное меню RouterOS. На первой вкладке Quick Set выполняется быстрая настройка. Для подробной настройки в графическом интерфейсе нужно перейти на вкладку WebFig. На вкладке Terminal откроется командная строка, для выполнения настроек с помощью ввода текстовых команд.

2.WinBox

Настройки роутера и компьютера как в предыдущем разделе: роутер сброшен на заводскую конфигурацию, в ПК IP-адрес 192.168.88.10.

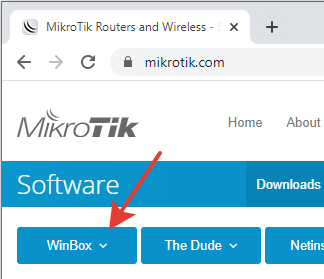

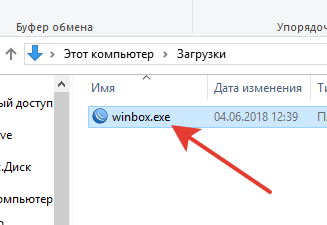

Скачиваем актуальную версию WinBox с официального сайта.

Запускаем скаченное приложение из папки загрузок или оттуда, где файл был сохранен.

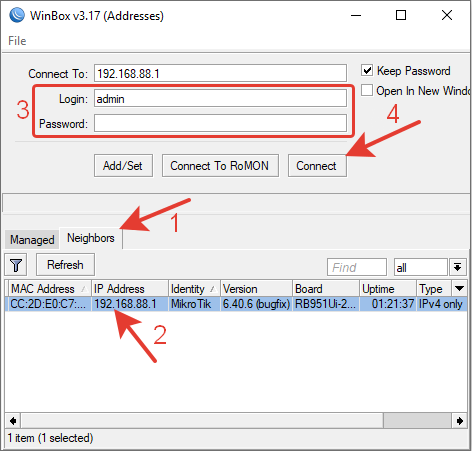

В открывшемся окне WinBox:

1.Переходим на вкладку Neighbors.

2.Выбираем нужный роутер из списка.

3.Вводим логин admin (пароля нет).

4.Нажимаем кнопку Connect.

При нажатии на ячейку с IP-адресом, соединение будет выполнятся по IP. Если нажать на MAC-адрес, то подключение к роутеру выполнится по MAC-адресу соответственно.

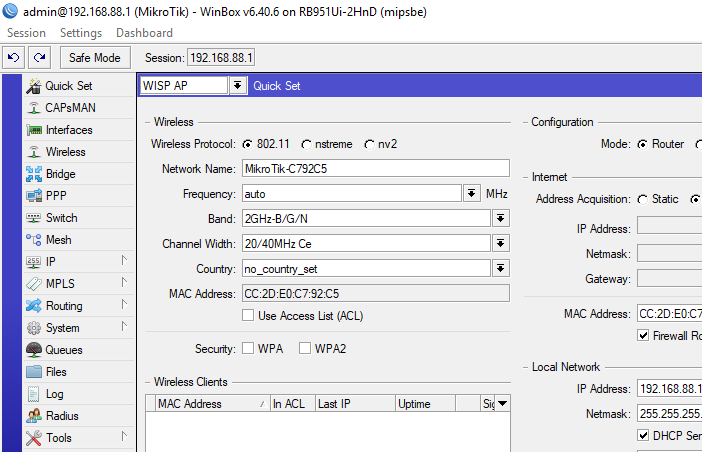

После выполнения авторизации видим основное меню RouterOS.

На левой боковой панели первая вкладка Quick Set. Из неё можно выполнить быстрые настройки. Более детальная настройка во всех остальных вкладках.

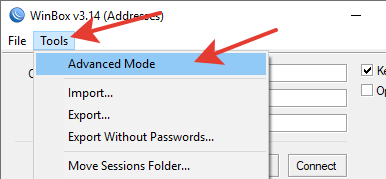

В выпадающем меню вкладки Tools основного окна WinBox можно перейти в расширенный режим – Advanced Mode. В этом режиме появляется несколько дополнительных полей.

Полезность расширенного режима становится понятной после некоторого времени регулярного использования WinBox.

3.TelNet

TelNet – сетевой протокол для реализации текстового терминального интерфейса по сети wiki.

Подключение будем выполнять через клиента PuTTy.

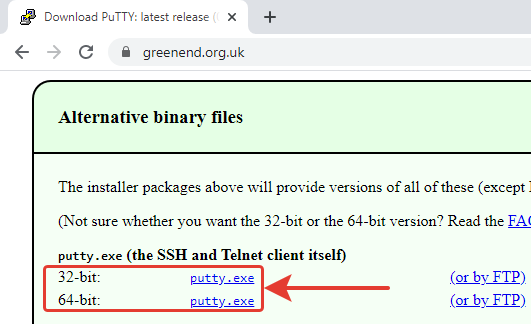

1.Скачиваем PuTTy в соответствии с разрядностью Windows с сайта разработчика.

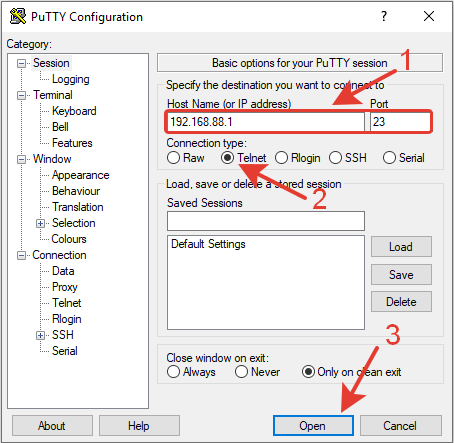

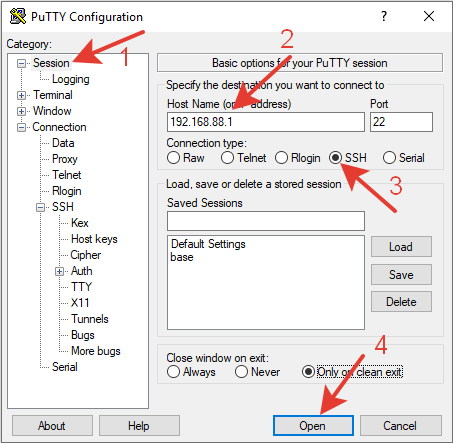

2.Запускаем putty.exe из папки загрузок. В открывшемся окне указываем:

— IP-адрес роутера (по умолчанию 2-5 порты 192.168.88.1);

— тип подключения – Telnet;

— нажимаем кнопку Open.

Порт изменится сам, в зависимости от выбранного типа подключения. Или если номер порта изменен на ответной стороне, указываем его вручную.

Для удобства можно сохранить сессию подключения написав понятное имя в поле Saved Sessions и нажать кнопку Save.

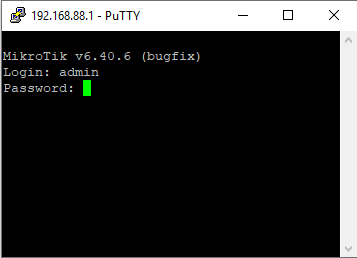

3.Вводим учетные данные. По умолчанию у MikroTik логин admin, пароля нет. Нажимаем кнопку Вввод на клавиатуре.

*при вводе пароля введенные значения не отображаются

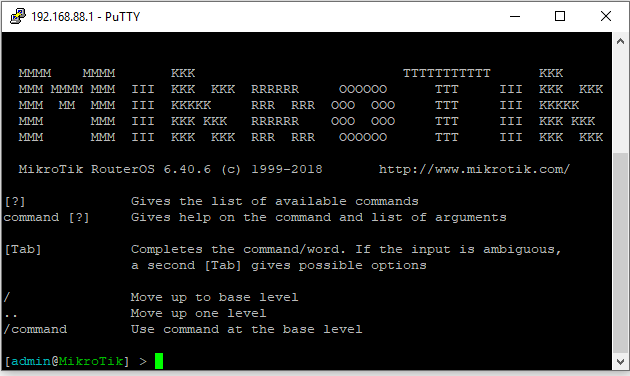

После правильного ввода учетных данных произойдет подключение. Далее управляем роутером через командную строку.

В качестве теста можно вывести список всех настроек, которые выполнены в MikroTik с помощью команды:

4.SSH.

SSH (англ. Secure Shell – безопасная оболочка) – сетевой протокол для удаленного администрирования через терминал, такой же как и TelNet, с отличием в повышенной безопасности в виде полного шифрования передаваемых данных. wiki

Порядок действий в данном случае следующий.

1.Создаем пару ключей шифрования.

2.Импортируем публичный ключ в MikroTik.

3.Подключаемся к MikroTik через PuTTy используя приватный ключ.

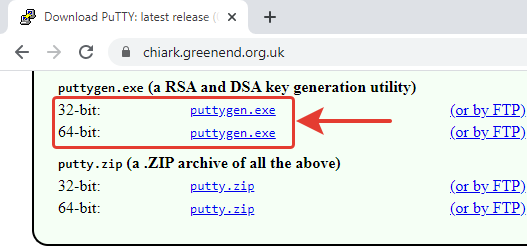

1.Создадим пару ключей. Сделать это можно в генераторе ключей PuTTY. Скачиваем puttygen.exe в соответствии с разрядностью Windows с сайта разработчика.

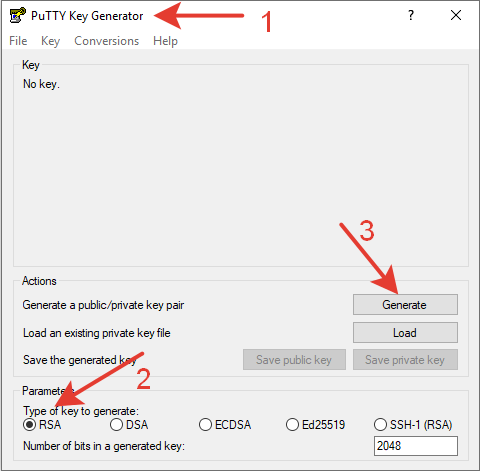

Запускаем PuTTy Key Generator.

Отмечаем тип ключа – RSA.

Нажимаем кнопку Generate.

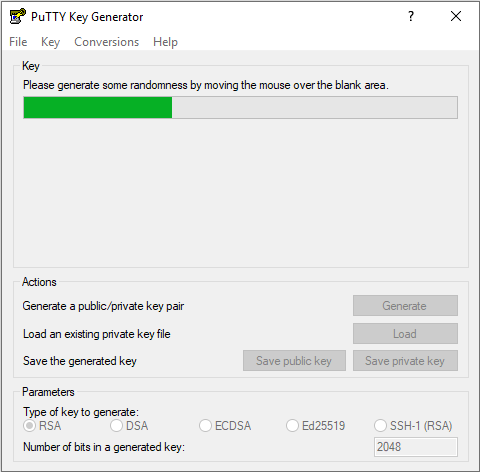

Для генерации случайных вероятностей нужно возить мышкой по центру окна программы. В это время будет набираться зеленая полоска.

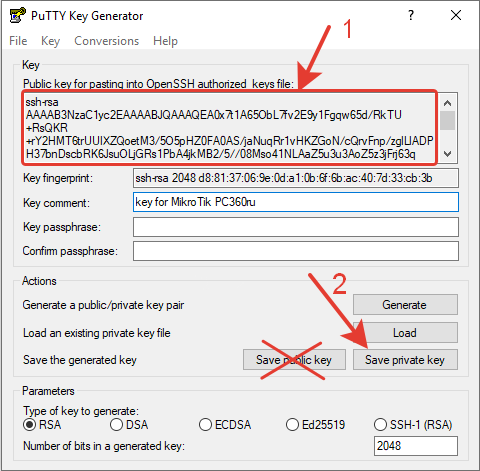

После завершения генерации:

-сохраняем приватный ключ нажав кнопку Save private key.

*при сохранении ключей может появится сообщение о необходимости ввести passphrase (парольную фразу), в целях безопасности можно ввести, в этом примере оставим поле пустым

**кнопка Save public key создает файл ключа, но при импорте в MikroTik возникает ошибка

2.Импортируем публичный ключ в MikroTik.

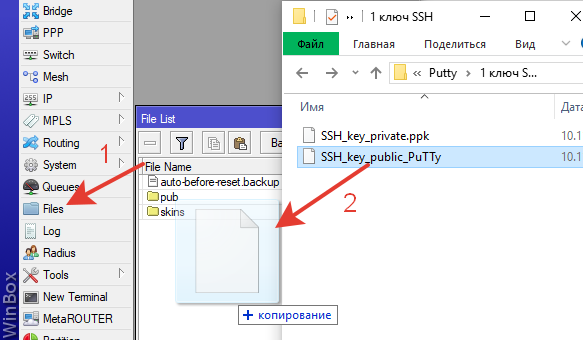

Перетягиваем ключ из папки на компьютере в окошко File List роутера.

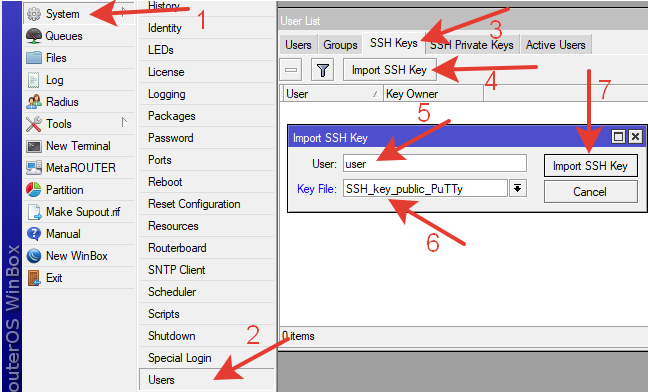

Привяжем ключ к учетной записи. Переходим через боковое меню RouterOS по следующему пути.

System >> Users >>SSH Key >> Import SSH Key.

В окне Import SSH Key указываем требуемого пользователя (для теста создан user).

Из выпадающего списка поля Key File выбираем нужный ключ.

Нажимаем кнопку Import SSH Key.

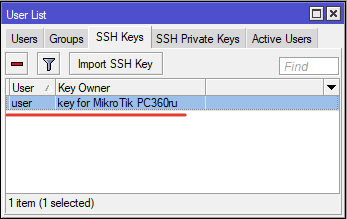

Ключ появится в списке.

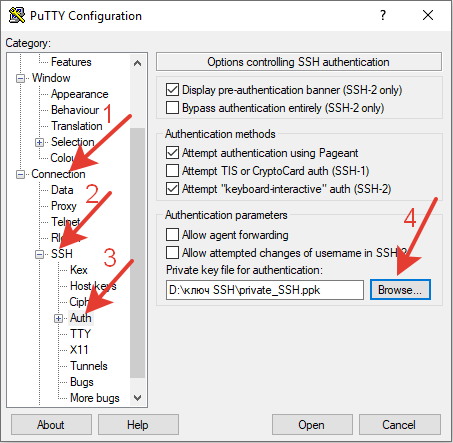

3.Подключаемся к MikroTik через PuTTy используя приватный ключ.

Запускаем PuTTY, в боковом меню переходим по пути: Connection >> SSH >> Auth.

В поле Privte key file for authentication выбираем созданный ранее приватный SSH ключ кнопкой Browse.

Переходим в пункт меню Session.

Вводим IP-адрес роутера 192.168.88.1

Указываем протокол подключениия SSH

Нажимаем кнопку Open.

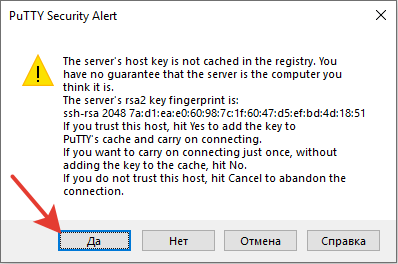

Появится сообщение о том, что ключ не внесен в кэш. Нажимаем кнопку ДА.

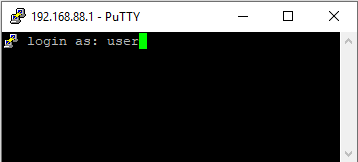

Вводим имя пользователя, которому добавляли ключ SSH. Нажимаем кнопку Ввод. Пароль вводить не требуется.

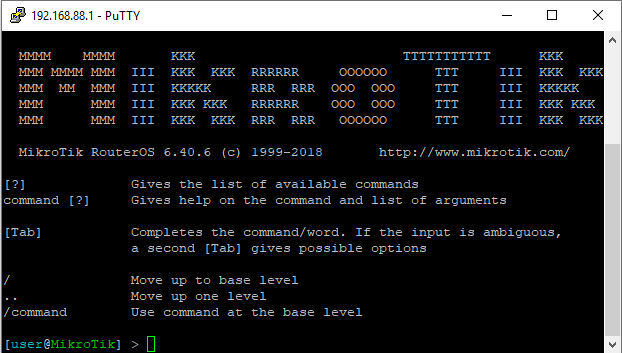

В результате произойдет подключение, далее можно вводить терминальные команды для выполнения настроек роутера.

Управление через telnet, ssh, tcp, shell, mikrotik-api

TerminalServiceActivator

Обработчик предназначен для выполнения команд по telnet, ssh, tcp, shell. Команды для разных событий задаются в конфигурации типа устройства.

Параметры подключения

При подключении по ssh можно использовать RSA/DSA ключ. При этом в конфигурации необходимо указать путь к приватному ключу:

Параметр sa.endSequence используется для определения окончания вывода от удаленного оборудования и приглашения ввода команд. Например, когда консоль ssh выглядит так:

Мы отправили команду, получили ответ и можем отправлять новую.

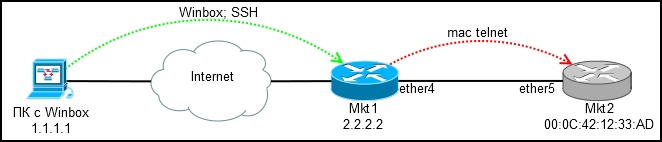

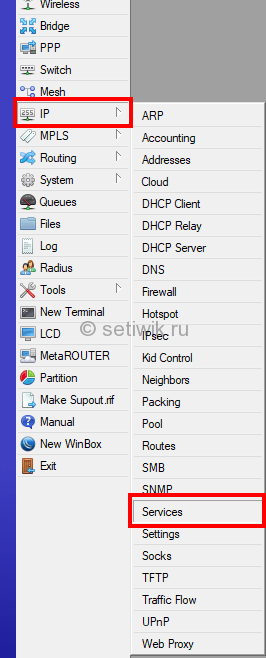

Во время выполнения команд есть возможность подменить значение sa.endSequence на другое, с помощью макроса $ При появлении задачи синхронизации, если на данный момент соединение не установлено, обработчик подключается к устройству, используя параметры подключения, затем выполняет команды, прописанные в параметре sa.terminal.connect. Далее выполняются команды синхронизации, возможно последовательно для нескольких договоров. Когда задания выполнены и новых нет в течении sa.batch.waitNext.millis, то происходит отключение от устройства, но перед этим выполняются команды, указанные в sa.terminal.disconnect. Перед самим отключением выполняется команда sa.terminal.exit (в отличие от sa.terminal.disconnect после этой команды нет ожидания ответа от устройства ). Также можно использовать отдельные наборы команд для разных типов сервисов. Для этого нужно использовать префикс sa.terminal.set.имя_набора_команд. и указать его типы сервисов в параметре sa.terminal.set.имя_набора_команд.servTypeIds: Команды опций .serv.inetOption.x. и .connection.inetOption.x. автоматически наследуются для дочерних опций к опции с ID равным x. Синхронизация всегда выполняется для родительского сервиса. Для работы с информацией из дочерних сервисов необходимо использовать макрос loopServ(). При изменении IP-адреса, интерфейса, VLAN или набора дочерних сервисов вызываются команды удаления сервиса (с использованием старых параметров), а затем добавления (с использованием новых). Доступны следующие макросы: Оборудование Mikrotik предоставляет протокол для управления: https://wiki.mikrotik.com/wiki/Manual:API Основное отличие от обычного консольного синтаксиса CLI состоит в том, что в командах заменяются пробелы на «/»( «/interface vlan print» превращается в «/interface/vlan/print»), параметры передаются по другому и нет возможности вызывать вложенные команды (однако есть запоминание id, которые вернул предыдущий вызов команды, и есть возможность использовать их в следующей команде). Для управления с помощью Mikrotik API нужно указать: Для управления с помощью Mikrotik API-SSL нужно указать: В обоих случаях используется библиотека mikrotik-java. Она поддерживает как api так и api-ssl. Синтаксис несколько отличается от того, который описан в протоколе Mikrotik, примеры можно посмотреть здесь: https://github.com/GideonLeGrange/mikrotik-java. Так же есть вот такой режим работы: Это тоже протокол Mikrotik API, но другой синтакс команд в конфигурации. В данный момент он объявлен устаревшим и возможно будет удален в следующих версиях. Не рекомендуем его использовать. Здесь команды задаются немного другим образом: У всех бывали ситуации, когда необходимо настроить удаленное оборудование(иногда новое), а доступ имеется только к другим сетевым девайсам, никаких ПК/Ноутбуков и пользователей с телефонами. В случае с Mikrotik эту проблему можно решить двумя путями: встроенный в RouterOS mac-telnet и RoMON. О них и пойдет речь ниже. Mac Telnet с роутера Для тех кто забыл: Mac telnet работает на Layer2, поэтому подключение возможно в пределах одного сегмента сети. Подключаемся по winbox или ssh к настроенному роутеру(Mkt1) и через него по mac-telnet к новому(Mkt2). Где найти mac-telnet: Что стоит помнить: если на устройстве присутствует дефолтная конфигураци, то mac-telnet будет доступен только на lan портах(все кроме ether1, обычно), так что явно говорите монтажникам куда подключать кабель, иначе никакой mac-telnet и RoMON вам не поможет. Доступ есть, можно настраивать, но ведь хочется удобства? Особенно при настройке деревьев очередей и большого числа правил фаервола. Подключение через RoMON RoMON(Router Management Overlay Network) — Возможность использовать одно устройство mikrotik к которому есть доступ по ip в качестве транзита для подключения к устройству по mac. RoMON отключен по умолчанию. Клиентская часть встроена в winbox, так что ничего доустанавливать не потребуется. Настройка на транзитном роутере (Mkt1): По дефолту включены ВСЕ порты, что не особо безопасно и отключить all не представляется возможным, так что устанавливаем у него Forbid=yes, более точные правила для интерфейсов перекроют all. Создаем правило для ether4: У всех бывали ситуации, когда необходимо настроить удаленное оборудование(иногда новое), а доступ имеется только к другим сетевым девайсам, никаких ПК/Ноутбуков и пользователей с телефонами. В случае с Mikrotik эту проблему можно решить двумя путями: встроенный в RouterOS mac-telnet и RoMON. О них и пойдет речь ниже. Mac Telnet с роутера Для тех кто забыл: Mac telnet работает на Layer2, поэтому подключение возможно в пределах одного сегмента сети. Подключаемся по winbox или ssh к настроенному роутеру(Mkt1) и через него по mac-telnet к новому(Mkt2). Где найти mac-telnet: * [IP]->[Neighbors] — если включено обнаружение соседей Что стоит помнить: если на устройстве присутствует дефолтная конфигураци, то mac-telnet будет доступен только на lan портах(все кроме ether1, обычно), так что явно говорите монтажникам куда подключать кабель, иначе никакой mac-telnet и RoMON вам не поможет. Доступ есть, можно настраивать, но ведь хочется удобства? Особенно при настройке деревьев очередей и большого числа правил фаервола. Подключение через RoMON RoMON(Router Management Overlay Network) — Возможность использовать одно устройство mikrotik к которому есть доступ по ip в качестве транзита для подключения к устройству по mac. RoMON отключен по умолчанию. Клиентская часть встроена в winbox, так что ничего доустанавливать не потребуется. Настройка на транзитном роутере (Mkt1): [Tools]->[RoMON] * Enabled — Включение RoMON [Tools]->[RoMON]->[Ports] По дефолту включены ВСЕ порты, что не особо безопасно и отключить all не представляется возможным, так что устанавливаем у него Forbid=yes, более точные правила для интерфейсов перекроют all. Создаем правило для ether4: * Interface — порт для которого производим натсройки set [ find default=yes ] forbid=yes add disabled=no interface=ether4 secrets=test-for-romon Настройка на удаленном роутере (Mkt2): set [ find default=yes ] forbid=yes add disabled=no interface=ether5 secrets=test-for-romon И еще одного соседа, который подключен транзитом через Mkt2, оставляю настройку этого соединения в качестве самостоятельного задания, все аналогично. Подключение Запускаем Winbox и коннектимся к 2.2.2.2 в режиме RoMON используя обычную учетную запись и пароль, secrets в RoMON относится только к связи между роутерами: И тут мы видим самое интересное — все роутеры в «герлянде» RoMON доступны для подключения через единственный транзитный Mikrotik. Выбираем один из адресов(RoMON ID) и подключаемся к интересующему роутеру. Итог: Получаем прозрачный доступ до всех роутеров в цепочке, без необходимости последовательного логина через mac-telnet. Дополнительно [Tools]->[RoMON]->[Ping] — утилита для пинга роутеров по RoMON ID. Обычный mac-telnet не является безопасным каналом связи, при наличии RoMON можно устанавливать ssh подключение по RoMON ID. Подключение через RoMON в режиме коммандной строки(для ярлыков): На этом все. Функционал не для повседневного использования, но полезно о нем помнить и знать как настроить. Здравствуйте, Настройка удаленного доступа к роутеру MikroTik вещь очень нужная. Поэтому я в этой статье я хочу рассказать вам, как произвести настройку удаленного доступа к роутеру MikroTik. Уверен что это пригодится вам когда вы установили данный маршрутизатор вашему клиенту. Данную информацию должен знать каждый системный администратор, который хочет иметь доступ к своему устройству MikroTik. А так же закрыть брешь в прошивки RouterOS от подбора пароля. Первое что я вам порекомендую это скачать Winbox с сайта MikroTik. Конечно и с Web интерфейса тоже можно осуществлять настройку и между Winbox и Веб интерфейсом отличий практически нет. Но утилита Winbox намного удобнее. Но не буду отходить от темы. После того как вы подключились к роутеру, выбираем пункты меню слева: IP — Firewall В открывшемся окне на вкладке Filter Rules нажимаем на кнопку с синим плюсом, это действие добавит новое правило. В открывшемся окне нам следует указать следующие параметры, как на картинке: Protocol: TCP Далее переходим на вкладку Action и выбираем accept. Рекомендую вам комментировать всегда комментировать правила в Фаерволе, даже самое незначительное. Данные вещи имеют свойство очень быстро забываться. Для того чтоб написать комментарий к правилу. Выбираем правило которое надо закомментировать, нажимаем «Comment». Нажимаем «Apply» или «Ok». После того как вы создали правила, в главном окне «Firewall» на вкладке «Filter Rules». Требуется выставить правила, так как все они работают согласно порядку, в котором они отображаются. То есть правило которое мы сделали нам необходимо поднять как можно выше, иначе оно работать не будет. Я помещаю созданные правила обычно сразу после правила на разрешение icmp-пакетов. После настройки доступа к роутеру, его нужно сильно ограничить, чтобы злоумышленники не смогли заполучить доступ к вашему оборудованию. Переходим в следующее меню: IP — Services Далее выбираем службу, к которой настраивали доступ. Если это доступ через веб-интерфейс, то выбираем www. В появившемся окне в поле «Available From», добавляем ip-адреса, либо сети, из которых доступ разрешен. Можно разрешить доступ к роутеру из локальной сети, добавив сеть 192.168.x.0/24, помимо внешних адресов, с которых должен быть доступ к устройству. Обязательно добавьте в первую очередь адрес, с которого вы подключены к роутеру. После установки устройства его можно удалить. Через командную строку правила будут выглядеть следующим образом: /ip firewall filter add chain=input protocol=tcp dst-port=80 disabled=no action=acceptКоманды для инициации подключения и отключения

Параметры работы

Выполнение команд

Возможные наборы команд для событий

Макросы

Вызовы других наборов команд через макросы

Управление c помощью Mikrotik API

Новый режим

Старый режим

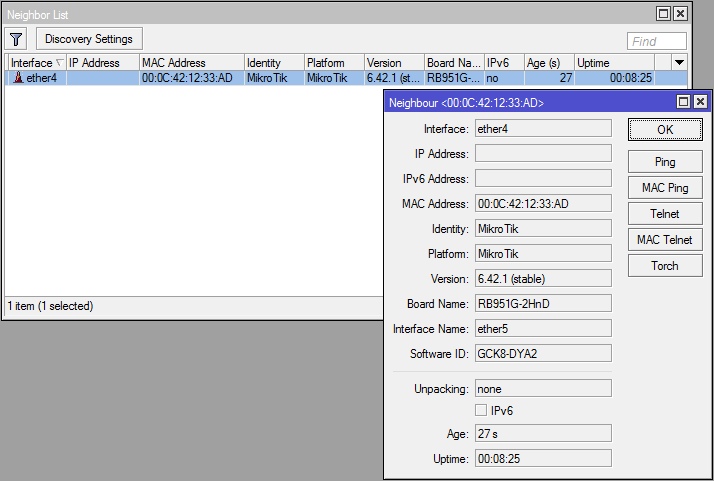

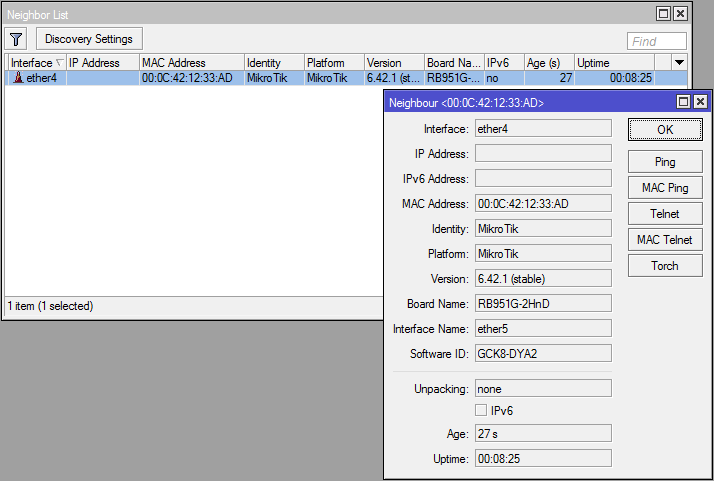

Гайд по Mikrotik RoMON

Как подключиться по telnet mikrotik

* [IP]->[ARP] — если на новом роутере есть какой-то ip и он резолвится в mac

* [Tools]->[Telnet] — тут помимо mac-telnet есть обычный telnet и ssh

* /tool mac-telnet — из консоли

* ID — Ручная установка RoMON ID, по умолчанию выбирается один из mac адресов роутера

* Secrets — Набор паролей для аутентификации по RoMON, используются, если явно не указан пароль на порту. На wiki подробна расписана процедура выбора пароля.

* Forbid — запретить работу RoMON на интерфейсе

* Cost — учитывается при построении пути в больших герляндах

* Secrets — Набор паролей для аутентификации

Тут у нас подключение по mac-telnet, так что и настройки будут консольными:

Теперь в [Tools]->[RoMON]->[Discovery] на Mkt1 мы видим соседа:Настройка удаленного доступа к роутеру MikroTik

Настройка удаленного доступа к роутеру MikroTik

Настройка доступа к роутеру MikroTik:

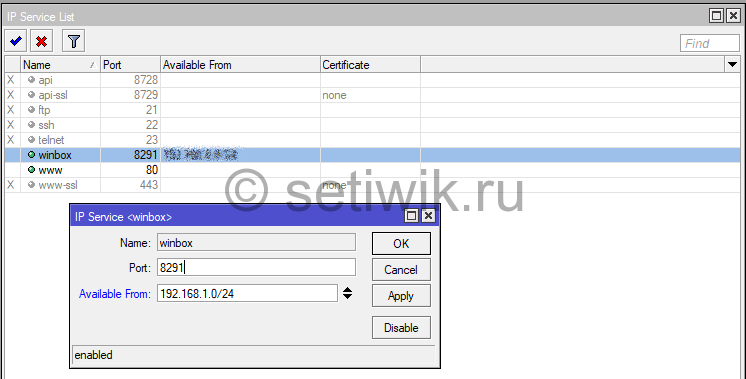

Ограничение удаленного доступа:

Настройка доступа через терминал RouterOS: