Как поднять порты на коммутаторе

Настройка оборудования

Блог о модемах, роутерах и gpon ont терминалах.

Настройка портов Cisco

В рамках сегодняшней статьи я расскажу как настроить физический порт на коммутаторах Cisco в режиме Access и Trunk, а так же каким образом заставить его работать в так называемом гибридном режиме. Давайте подробнее разберемся что из себя представляет каждый из этих типов и каким образом он конфигурируется.

Для примера рассмотрим Cisco Catalyst 2950. Для 2960, 2970, 3550, 3560 и ME3400 — все действия те же самые.

Первым делом, надо зайти в режим глобальной конфигурации устройства и войти в параметры нужного порта:

1. Access Port.

Это оконечный порт коммутатора, который смотрит в сторону оконечного клиентского устройства доступа — модема, WiFi-роутера или просто компьютера, к которому трафик идет уже в нетегированном виде.

Конфиг выглядит вот так:

С помощью команды switchport mode access мы переводим порт в режим аксесс. При этом в сторону этого порта будет идти трафик по так называемой native vlan, которой как правило выступает vlan 1.

Если же мы наберем команду:

В этом случае пойдет трафик, принадлежащий vlan 310.

2. Trunk port. Такой вариант используется в том случае, когда организуется канал между двумя сетевыми устройствами — то есть с другой стороны стоит коммутатор или маршрутизатор. Поэтому транковый порт в некоторых случаях называют магистральным. Через него передается трафик по нескольким vlan.

Конфиг на 2950 выглядит так:

То есть, для catalyst 2950 достаточно в параметрах порта прописать строку:

Если у Вас коммутатор 2960 и выше, то необходимо ещё ввести команду:

switchport trunk encapsulation dot1q

Всё дело в том, что 2950 умеют работать только с 802.1q, в то время, как более новые устройства поддерживают инкапсуляцию ISL, поэтому тип инкапсуляции на порту надо указывать явно.

Если надо разрешить проходить через транковый порт только определенным vlan’ам — указываем их с помощью команды switchport trunk alloved vlan и указываем через запятую идентификаторы.

В моем случае для vlan 310 и 555 команда будет выглядеть так:

switchport trunk alloved vlan 310, 555

3. Hybrid port.

Коммутаторы Cisco не позволяют явно прописать на порту type Hybrid, но сделать порт гибридным можно указав для транкового порта свой nativ vlan.

Для примера, я сделаю trunk-порт, на котором в транке будет vlan 555, а в то же время, весь нетегированный трафик на порту будет заворачиваться во vlan 310:

switchport mode trunk

switchport trunk alloved vlan 310,555

switchport trunk native vlan 310

Помогло? Посоветуйте друзьям!

Настройка портов Cisco : 5 комментариев

Это не гибридный порт, это обычный транк-порт. Просто по дефолту native-vlanid = 1

Доброго дня. Расскажите пожалуйста про работу с коммутаторами huawei quidway s2326tp-ei. Первоначальная настройка, сохранение конфигурации…..

Здравствуйте. Как только будет на них время — обязательно сделаю!

Спасибо, отличная статья, очень простая и доступная. А самое главное полезная. Спасибо.

Как поднять порты на коммутаторе

Итак, разберемся немного с режимами портов управляемых коммутаторов.

Режимы портов

Access port (порт доступа) — порт, находящийся в определенном VLAN и передающий не тегированные кадры. Как правило, это порт, смотрящий на конечное устройство.

Access порты

Об этом режиме основы уже описаны здесь

Trunk порты

Для того чтобы передать через порт трафик нескольких VLAN, порт переводится в режим trunk.

Режимы интерфейса (режим по умолчанию зависит от модели коммутатора):

По умолчанию в транке разрешены все VLAN. Для того чтобы через соответствующий VLAN в транке передавались данные, как минимум, необходимо чтобы VLAN был активным. Активным VLAN становится тогда, когда он создан на коммутаторе и в нём есть хотя бы один порт в состоянии up/up.

VLAN можно создать на коммутаторе с помощью команды vlan. Кроме того, VLAN автоматически создается на коммутаторе в момент добавления в него интерфейсов в режиме access.

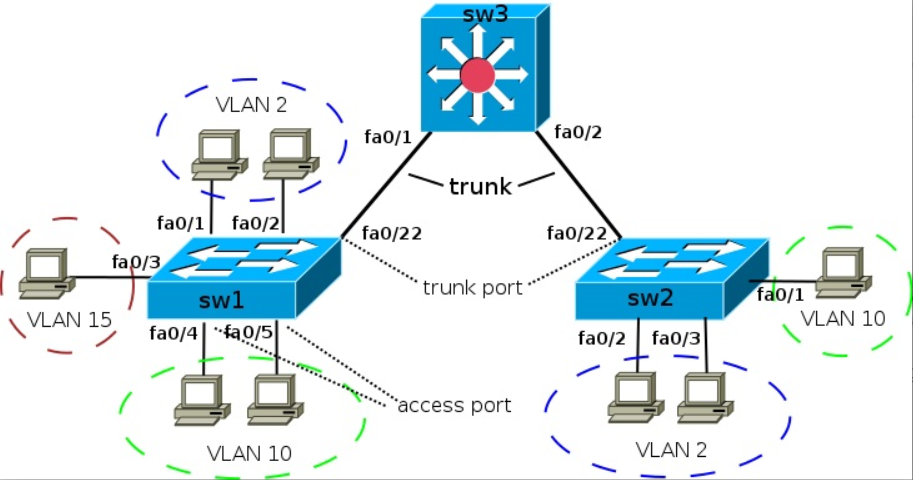

Перейдем к демонстрационной схеме. Предположим, что вланы на всех коммутаторах уже созданы (можно использовать протокол VTP).

Настройка статического транка

Создание статического транка:

sw1(config)# interface fa0/22

sw1(config-if)# switchport mode trunk

На некоторых моделях коммутаторов (на которых поддерживается ISL) после попытки перевести интерфейс в режим статического транка, может появится такая ошибка:

sw1(config-if)# switchport mode trunk

Command rejected: An interface whose trunk encapsulation is “Auto” can not be configured to “trunk” mode.

Это происходит из-за того, что динамическое определение инкапсуляции (ISL или 802.1Q) работает только с динамическими режимами транка. И для того, чтобы настроить статический транк, необходимо инкапсуляцию также настроить статически.

Для таких коммутаторов необходимо явно указать тип инкапсуляции для интерфейса:

sw1(config-if)# switchport trunk encapsulation dot1q

И после этого снова повторить команду настройки статического транка (switchport mode trunk).

Динамическое создание транков (DTP)

Dynamic Trunk Protocol (DTP) — проприетарный протокол Cisco, который позволяет коммутаторам динамически распознавать настроен ли соседний коммутатор для поднятия транка и какой протокол использовать (802.1Q или ISL). Включен по умолчанию.

Режимы DTP на интерфейсе:

auto — Порт находится в автоматическом режиме и будет переведён в состояние trunk, только если порт на другом конце находится в режиме on или desirable. Т.е. если порты на обоих концах находятся в режиме «auto», то trunk применяться не будет.

desirable — Порт находится в режиме «готов перейти в состояние trunk»; периодически передает DTP-кадры порту на другом конце, запрашивая удаленный порт перейти в состояние trunk (состояние trunk будет установлено, если порт на другом конце находится в режиме on, desirable, или auto).

nonegotiate — Порт готов перейти в режим trunk, но при этом не передает DTP-кадры порту на другом конце. Этот режим используется для предотвращения конфликтов с другим «не-cisco» оборудованием. В этом случае коммутатор на другом конце должен быть вручную настроен на использование trunk’а.

Перевести интерфейс в режим auto:

sw1(config-if)# switchport mode dynamic auto

Перевести интерфейс в режим desirable:

sw1(config-if)# switchport mode dynamic desirable

Перевести интерфейс в режим nonegotiate:

sw1(config-if)# switchport nonegotiate

Проверить текущий режим DTP:

sw# show dtp interface

Разрешённые VLAN’ы

По умолчанию в транке разрешены все VLAN. Можно ограничить перечень VLAN, которые могут передаваться через конкретный транк.

Указать перечень разрешенных VLAN для транкового порта fa0/22:

sw1(config)# interface fa0/22

sw1(config-if)# switchport trunk allowed vlan 1-2,10,15

Добавление ещё одного разрешенного VLAN:

sw1(config)# interface fa0/22

sw1(config-if)# switchport trunk allowed vlan add 160

Удаление VLAN из списка разрешенных:

sw1(config)# interface fa0/22

sw1(config-if)# switchport trunk allowed vlan remove 160

Просмотр информации

Просмотр информации о транке:

sw1# show interface fa0/22 trunk

Просмотр информации о настройках интерфейса (о транке):

sw1# show interface fa0/22 switchport

Просмотр информации о настройках интерфейса (об access-интерфейсе):

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Управление состоянием интерфейсов на коммутаторах Cisco

Иногда, системному администратору необходимо отключить интерфейс, не прибегая к переключению и удалению кабеля. Проще говоря, мы должны иметь возможность решать, какие порты будут включены, а какие отключены.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

В Cisco используются интерфейсные подкоманды для административного включения и отключения порта: команда shutdown (отключить) и команда no shutdown (включить). Команду no shutdown является неотъемлемой частью при настройке сетевых устройств (чаще всего используют сокращенные команды «shut» и «no shut»).

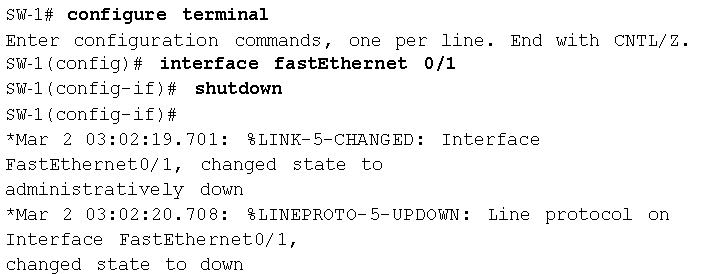

Ниже показан пример 1 отключения интерфейса с помощью команды shutdown. В этом примере на коммутаторе SW-1 имеется рабочий интерфейс F0 / 1. Пользователь подключается к консоли и отключает интерфейс. IOS генерирует сообщение журнала событий каждый раз, когда интерфейс переходит из одного состояния в другое, и сообщения журнала появляются на консоли, как показано в примере:

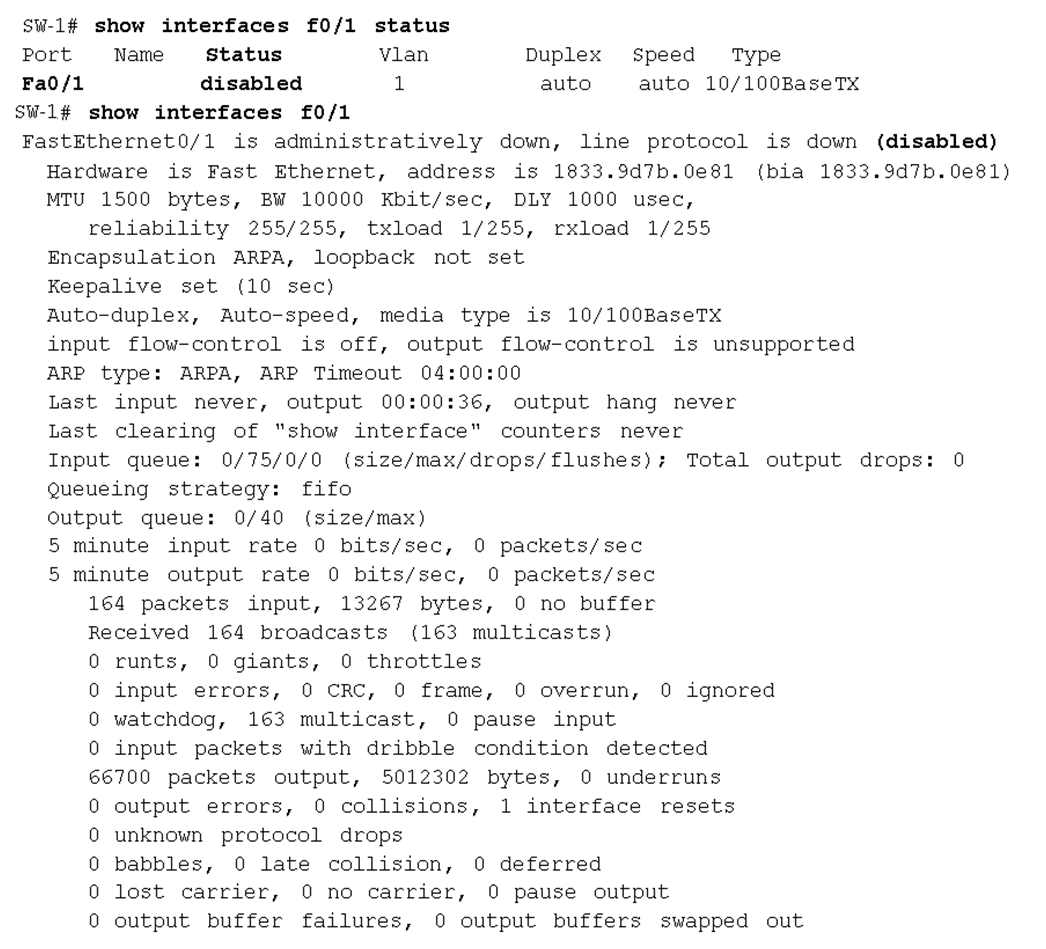

Здесь показаны примеры использования этих команд. Обратите внимание, что в обоих примерах используется параметр F0/1 (сокращение от Fast Ethernet0/1). Этот параметр позволяет выводить сообщения только о состоянии порта F0/1.

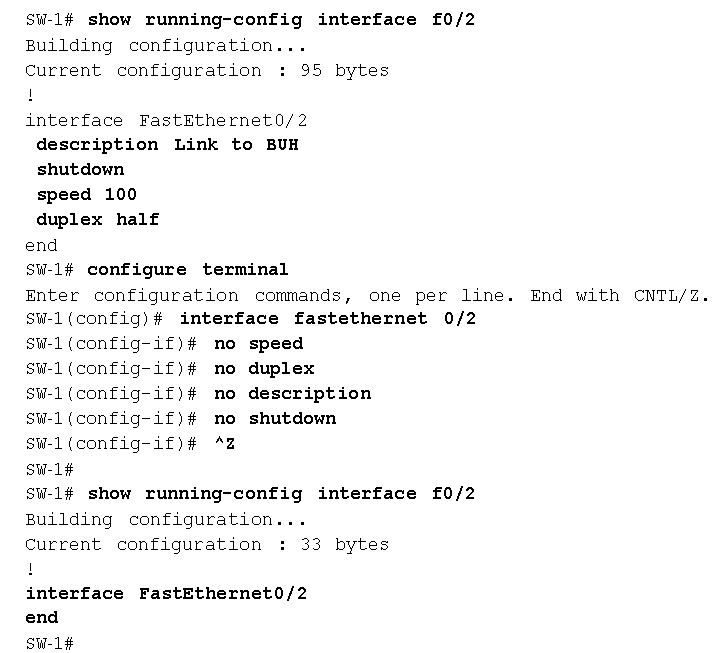

Удаление настроек с помощью команды no

Давайте рассмотри несколько примеров :

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

Базовые сведения о работе с коммутаторами Cisco

Базовые сведения о работе с коммутаторами Cisco

Данная статья когда-то разрабатывалась, как пособие по основам работы с коммутаторами для «самых начинающих» инженеров. Постараемся в нём рассмотреть практические аспекты работы, не закапываясь особенно в теорию коммутации. В качестве подопытной зверушки у нас будут выступать коммутатор L3 серии Cisco Catalyst 3560 – достаточно универсальная железка, позиционируемая производителем как коммутатор корпоративного класса с фиксированной конфигурацией. Может применяться, как на уровне доступа, так и на уровне распределения.

При написании статьи предполагается, что читающий уже знаком с основами работы в Cisco IOS, или способен разобраться с встроенной системой помощи, благо, что она достаточно информативна и дружелюбна. Также предполагается само собой разумеющимся хотя бы базовое знание технологий TCP/IP и модели OSI.

Базовая конфигурация режимов работы портов.

Поскольку в построении сети практически невозможно обойтись без использования VLAN, то первое, на что мы обратим внимание – это два основных режима работы портов для передачи тегированного и нетегированного трафика, или, в терминологии Cisco – trunk & access соответственно.

К access порту подключаются, как правило, оконечные устройства, не умеющие работать с тегированным трафиком, а к trunk – каналы для передачи данных по различным VLAN в сети.

Конфигурация access-порта предельно проста, и выглядит примерно так:

interface FastEthernet0/4

description –simple access port—

switchport access vlan 100

switchport mode access

Настраивается, соответственно, так:

sw1(config-if)# switchport mode access

Переключаем порт в режим access.

Базовая конфигурация транковых портов тоже элементарна:

interface FastEthernet0/21

description –simple trunk port—

switchport trunk encapsulation dot1q

switchport trunk allowed vlan 952, 953

switchport mode trunk

Как мы видим – добавляется только список разрешенных к прохождению VLAN (не обязательно, но в целях безопасности лучше применить) и применяемый стандарт энкапсуляции – dot1q, пропиетарный Cisco ISL, или автосогласование.

Транковый порт сам по себе не умеет работать с нетегированным трафиком, поэтому такой трафик будет просто отброшен. Для его обработки можно настроить на портах native vlan. Любой пакет, не принадлежащий к определенному VLAN будет помечаться меткой native vlan, а трафик из данного vlan будет передаваться в транковый порт нетегированным.

Стоит заметить, что конфигурация порта при переключении его из одного режима в другой не изменяется, в отличие от режима его работы. Поэтому порт, сконфигурированный, как показано ниже, будет работать в trunk. Стоит ориентироваться только на switchport mode или, на вывод информации, как будет изложено далее.

interface FastEthernet0/21

description — port — switchport access vlan 2

switchport trunk encapsulation dot1q

switchport mode trunk

Конфигурация скорости и дуплекса.

Несмотря на повсеместное распространение автосогласования работы портов, зачастую встречаются проблемы, связанные с некорректной работой автосогласования, в результате чего порт может постоянно «прыгать» из рабочего состояние в нерабочее и генерировать ошибки. Поэтому самым надежным путем решения данной проблемы является ручной перевод портов на обои концах линка в одинаковый режим работы.

Конфигурируется элементарно, следующими командами:

sw1(config-if)#speed?

10 Force 10 Mbps operation

100 Force 100 Mbps operation

auto Enable AUTO speed configuration

sw1(config-if)#duplex?

auto Enable AUTO duplex configuration

full Force full duplex operation

half Force half-duplex operation

О диагностике проблем, связанных с автосогласованием будет сказано далее.

Сами VLAN создаются так:

ors-sw-ortpc(config)#vlan 777

ors-sw-ortpc(config-vlan)#name test_vlan

ors-sw-ortpc(config-vlan)#exit

Просмотр информации о созданных VLAN – show vlan

Catalyst 3560 поддерживает до 1005 созданных VLAN. Возникает вопрос – что делать, если число созданных VLAN подходит к концу, а нужно подключить скажем, новый сегмент сети? Или же, до новой БС присоединяющий оператор выделил 1 VLAN, а нам нужно пробрасывать свой VLAN. В таком случае можно использовать dot1q tunneling, или Q-in-Q – двойное тегирование VLAN. В таком случае на входе транспорта внуть одного VLAN упаковываются остальные VLAN, и распаковываются на выходе. Сражу стоит отметить что 29хх серия Catalyst, в отличие от 35xx, 37xx такой режим работы не поддерживает.

Настраивается тоже достаточно элементарно:

sw1#conf t

Enter configuration commands, one per line. End with CNTL/Z.

sw1(config)#interface fa0/17

sw1(config-if)#description – QinQ double encapsulation — sw1(config-if)#switchport mode dot1q-tunnel

sw1(config-if)#switchport access vlan 77

interface FastEthernet0/17

switchport access vlan 77

switchport mode dot1q-tunnel

end

Таким образом настроенный порт все приходящие пакеты будет энкапсулировать в VLAN 77, который и будет виден для всех устройств, находящихся далее. Достаточно передать данный VLAN до того узла, на котором необходимо развернуть обратно, и там распаковать, используя аналогичные настройки порта.

При этом, возможно, нужно будет увеличить MTU по данному пути на 4 байта, для обеспечения дополнительной метки vlan tag.

Адресация и маршрутизация.

Catalyst 3560 может работать как на третьем уровне сетевой модели, так и на втором. В любом случае для доступа к нему необходимо присвоить ему IP адрес в требуемом VLAN (как правило, для управления устройствами выделяется отдельный VLAN) и настроить маршрутизацию.

interface Vlan100

ip address 192.168.10.254 255.255.255.0

ip default-gateway 192.168.10.1

Тем самым мы назначили коммутатору IP-адрес 192.168.10.254/24 в 100м VLAN и установили шлюзом по умолчанию 192.168.10.1. При такой схеме коммутатор используется как L2. Включить L3 маршрутизацию можно командой ip routing. При этом становится возможным задавать множество маршрутов, и просматривать, соответственно, таблицу маршрутизации (show ip route). Естественно, перед переключение необходимо сначала указать маршруты, чтобы не потерять управление коммутатором из другой сети.

conf t

ip route 0.0.0.0 0.0.0.0 192.168.10.1

Получение и обработка информации.

Думаю, тут стоит рассмотреть практические примеры с пояснениями:

show interfaces status – выводит общую информацию по всем портам.

sw1#show interfaces status

Port Name Status Vlan Duplex Speed Type

Fa0/1 Sector-1 connected trunk a-full a-100 10/100BaseTX

Fa0/2 Sector-2 connected trunk a-full a-100 10/100BaseTX

Fa0/3 Sector-3 connected trunk a-full a-100 10/100BaseTX

Fa0/4 notconnect 1 auto auto 10/100BaseTX

Fa0/5 port connected 100 a-full a-100 10/100BaseTX

Fa0/6 connected trunk full 100 10/100BaseTX

Fa0/7 disabled 100 auto auto 10/100BaseTX

Здесь мы можем видеть:

Собственно, сам порт, его имя (задаваемое description).

Status – порта – подключен и поднят (connected)/не подключен физически (notconnect) либо административно отключен (disabled).

Vlan – режим работы порта – trunk, или соответствующий access vlan.

Дуплекс и скорость порта – авто, или же жестко заданные установки (Fa0/6 – принудительно в режиме 100 Mb, full duplex.), Обратите внимание что на нерабочих интерфейсах прописано auto.

sh interfaces – просмотр подробной информации об указанном интерфейсе.

sw1#sh interfaces fa0/21

FastEthernet0/21 is up, line protocol is up (connected)

Hardware is Fast Ethernet, address is 001f.0001.0001 (bia 001f.0001.0001)

Description: — some port — MTU 1500 bytes, BW 100000 Kbit, DLY 100 usec,

reliability 255/255, txload 1/255, rxload 2/255

Encapsulation ARPA, loopback not set

Keepalive set (10 sec)

Full-duplex, 100Mb/s, media type is 10/100BaseTX

input flow-control is off, output flow-control is unsupported

ARP type: ARPA, ARP Timeout 04:00:00

Last input 00:00:00, output 00:00:06, output hang never

Last clearing of «show interface» counters 17w4d

Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0

Queueing strategy: fifo

Output queue: 0/40 (size/max)

5 minute input rate 1056000 bits/sec, 203 packets/sec

5 minute output rate 551000 bits/sec, 269 packets/sec

1015031190 packets input, 556493190204 bytes, 0 no buffer

Received 8800603 broadcasts (0 multicasts)

0 runts, 0 giants, 0 throttles

0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored

0 watchdog, 5337282 multicast, 0 pause input

0 input packets with dribble condition detected

1761812043 packets output, 340685749958 bytes, 0 underruns

0 output errors, 0 collisions, 0 interface resets

0 babbles, 0 late collision, 0 deferred

0 lost carrier, 0 no carrier, 0 PAUSE output

0 output buffer failures, 0 output buffers swapped out

Is up, line protocol is up (connected) — Первое «up» относится к состоянию физического уровня передачи данных интерфейса. Сообщение «line protocol up» показывает состояние уровня канала передачи данных для данного интерфейса и означает, что интерфейс может отправлять и принимать запросы keepalive.

Для сравнения

FastEthernet0/4 is down, line protocol is down (notconnect) – порт отключен.

FastEthernet0/7 is administratively down, line protocol is down (disabled) – отключен административно (shutdown).

Full-duplex, 100Mb/s (полнодуплексный, 100 Мбит/с) — текущая скорость и режим дуплексирования для данного интерфейса. Заметьте, что сейчас невозможно узнать – было ли включено автосогласование для порта.

Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0

– очередь входа для пакетов. На коммутаторах данной серии не используется, но служит для отброса пакетов с низким приоритетом в случае перегрузки CPU. Общее число сбросов. Стоит заметить, что типичной причиной сброса пакетов может быть прием трафика в канал с меньшей пропускной способностью из более широкого канала.

5 minute input rate 1056000 bits/sec, 203 packets/sec

5 minute output rate 551000 bits/sec, 269 packets/sec

Скорость ввода/вывода трафика за 5 минут – в битах и пакетах. Возможно подсчитывать трафик за иные промежутки времени – для этого используется команда load-interval. Однако, это ведет к увеличению загрузки CPU.

sw1(config)#int fa0/1

sw1(config-if)#load-interval?

Load interval delay in seconds

1015031190 packets input, 556493190204 bytes, 0 no buffer

Received 8800603 broadcasts (0 multicasts)

0 runts, 0 giants, 0 throttles

0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored

0 watchdog, 5337282 multicast, 0 pause input

0 input packets with dribble condition detected

1761812043 packets output, 340685749958 bytes, 0 underruns

0 output errors, 0 collisions, 0 interface resets

0 babbles, 0 late collision, 0 deferred

0 lost carrier, 0 no carrier, 0 PAUSE output

0 output buffer failures, 0 output buffers swapped out

Далее показаны текущие счетчики ошибок, являющиеся важнейшим инструментом в диагностике возникающих проблем.

Счетчики ошибок на самом деле разбросаны по разным местам IOS, но для примера можно рассмотреть следующее:

sw1#sh interfaces fa0/1 counters errors

Port Align-Err FCS-Err Xmit-Err Rcv-Err UnderSize

Fa0/1 0 0 0 3 1.46E+08

Port Single-Col Multi-Col Late-Col Excess-Col Carri-Sen Runts Giants

Fa0/1 0 0 0 0 0 3 64

Счетчик и некоторые рекомендации:

Align-Err

Количество ошибок выравнивания.

Как правило, увеличение данного счетчика свидетельствует о проблемах согласования дуплексных режимов, либо о наличии проблемы на физическом уровне.

collisions

Число коллизий произошедших до окончания передачи пакета. Нормальное явление для полудуплексного интерфейса. Быстрый рост счетчика может быть вызван высокой загрузкой интерфейса, либо несоответствием режимов дуплекса.

CRC

Несовпадение контрольной суммы кадра.

Обычно является результатом конфликтов, но может указывать и на физическую неполадку. В некоторых случаях возможны наводки на физику ЛВС, либо помехи.

pause input

Подключенное устройство запрашивает приостановку передачи трафика при переполнении его буфера.

Excess-ColПодобно коллизиям не должно наблюдаться на полнодуплексном интерфейсе.

FCS-Err

Ошибки в контрольной последовательности кадров.

Как правило, увеличение данного счетчика свидетельствует о проблемах согласования дуплексных режимов, либо о наличии проблемы на физическом уровне.

ignored

Может быть признаком широковещательного шторма в сети.

Late-Col

Коллизии на последних этапах передачи кадра. Не должны наблюдаться на полнодуплексном порту.

lost carrier

Потеря несущей. Проблемы на физическом уровне.

Underruns

Скорость передатчика превышает возможности коммутатора.

Undersize

Полученные кадры с размером меньше минимума. Необходимо проверить устройство, посылающее такие кадры.

Для получения подробной информации по обработанным пакетам можно использовать команду

sh controllers ethernet-controller

Пример вывода:

sw1 #sh controllers ethernet-controller fa0/21

Transmit FastEthernet0/1 Receive

665578020 Bytes 662563391 Bytes

3057832162 Unicast frames 2887447872 Unicast frames

2443399319 Multicast frames 100518228 Multicast frames

132541948 Broadcast frames 90307083 Broadcast frames

0 Too old frames 533536518 Unicast bytes

0 Deferred frames 3228404572 Multicast bytes

0 MTU exceeded frames 1010212552 Broadcast bytes

0 1 collision frames 0 Alignment errors

0 2 collision frames 0 FCS errors

0 3 collision frames 0 Oversize frames

0 4 collision frames 145990113 Undersize frames

0 5 collision frames 0 Collision fragments

0 6 collision frames

0 7 collision frames 735750877 Minimum size frames

0 8 collision frames 1557036200 65 to 127 byte frames

0 9 collision frames 305275380 128 to 255 byte frames

0 10 collision frames 95908725 256 to 511 byte frames

0 11 collision frames 126755638 512 to 1023 byte frames

0 12 collision frames 257546363 1024 to 1518 byte frames

0 13 collision frames 0 Overrun frames

0 14 collision frames 0 Pause frames

0 15 collision frames

0 Excessive collisions 0 Symbol error frames

0 Late collisions 0 Invalid frames, too large

0 VLAN discard frames 64 Valid frames, too large

0 Excess defer frames 0 Invalid frames, too small

521536351 64 byte frames 145990113 Valid frames, too small

3679829207 127 byte frames

317941784 255 byte frames 0 Too old frames

197523329 511 byte frames 64 Valid oversize frames

114203781 1023 byte frames 0 System FCS error frames

802738977 1518 byte frames 0 RxPortFifoFull drop frame

0 Too large frames

0 Good (1 coll) frames

0 Good (>1 coll) frames

На этом позвольте закончить, все дополнительное уже мало укладывается в рамки данной статьи.