Как подслушивают через мобильный телефон

Как поставить прослушку на телефон жены?

Как поставить прослушку на телефон жены?

Итак, прослушка жены через мобильный телефон – это программа-шпион, которая должна удовлетворять следующим трем главным требованиям, предъявляемым подобному типу приложениям:

Во-первых, программа должна быть многофункциональной, т.е. не только прослушивать исходящие и входящие звонки, но и перехватывать сообщения, фото, медиа-файлы, давать точные координаты ее нахождения и многое другое;

Во-вторых, программа прослушки и слежки за женой должна быть скрытой, другими словами, если поставлена на телефон прослушка, жена ни в коем случае не должна знать об этом – это практически основной критерий качественной программы-шпиона;

И в-третьих, шпионская программа для прослушки телефона жены должна сделать так, чтобы Вы могли просматривать все перехваченные текстовые сообщения, фото и другое в любое удобное для Вас время, так как любовная переписка в мессенджерах или в социальных сетях может происходить как в рабочее время, так и глубокой ночью.

Что мы предлагаем Вам

Программа VkurSe – это многофункциональное приложение для прослушки телефона, которая отвечает на все вышеперечисленные требования к программам-шпионам. В функционал программы VkurSe входит:

Что мы гарантируем Вам

А существует ли действительная скрытая прослушка мобильного телефона жены? Да, существует! Программа VkurSe является одним из самых скрытых приложений, которое невозможно увидеть или по каким-либо признакам понять, что ее установили простому пользователю (в расчет не берутся профессионалы и хакеры):

Однако в этом есть и свой «минус»: если Ваша жена установила прослушку Вам, то Вы теперь в курсе, что «вычислить» нашу программу Вы не сможете и будете «на крючке» у жены до тех пор, пока она сама ее не удалит.

Как это все работает

Программа через интернет бесплатно будет работать сутки после регистрации. Такое бесплатное пользование программой VkurSe позволит опробовать все ее возможности и понять, действительно ли нужно Вам поставить жену на прослушку или все же лучше доверять своей второй половинке.

Заключение

Наша программа VkurSe является лучшей (по всем параметрам и требованиям, которые предъявляются к подобным приложениям) из пяти признанных программ для слежения за телефоном, планшетом и любым устройством на базе Андроид (статья «Топ 5 программ для слежки за телефоном» ).

Возникли вопросы? Пишите нашим онлайн-консультантам!

Правда или миф, что смартфоны нас подслушивают?

Многие уверены, что смартфоны втайне от нас подслушивают через встроенный микрофон. Разбираемся, так ли это — или есть другие объяснения невероятной точности показа рекламы.

Многократно слышал истории про то, что кто-то поболтал с другом о чем-то, а потом бах — смартфон показывает рекламу как раз про это.

Бывают не очень удивительные попадания. Например, коллега утверждает, что не искала свадебные платья, хоть и собиралась замуж, а поисковик-зараза все-таки начал их предлагать. А потом, спустя три месяца после свадьбы, почему-то начал предлагать товары для новорожденных, хотя детей она не планировала. Тут вроде все логично и можно обойтись без теории заговора.

Но рассказывают и про более подозрительные случаи: обсуждали вслух барбекю, никогда раньше не ели барбекю, и тут на тебе, реклама гриля-барбекю… Совпадение?

Многие люди после таких историй остаются уверены в том, что интернет-гиганты всех нас подслушивают через микрофон смартфонов. Правда это или миф? Об этом поговорим чуть ниже, а сначала предлагаем вам самостоятельно провести высоконаучный эксперимент.

Эксперимент: расскажите своему смартфону что-то по-настоящему новое

Вот что вам надо сделать: соберитесь с друзьями, выложите телефоны на стол и начните жарко обсуждать нечто, о чем никто из вас точно раньше даже не задумывался. Говорите «в0д0ст0ки, в0д0ст0ки, всегда мечтал купить в0д0ст0к, вот бы найти дешевый в0д0ст0к и купить его!» Ключевое слово тут мы специально пишем искаженным, чтобы поисковые системы не подумали, что вы хотите купить в0д0ст0к только потому, что вы читаете эту статью (а она как раз про в0д0ст0ки).

Необязательно зацикливать ваш смартфон на одном безумно полезном товаре. Будьте изобретательны, вспомните что-то еще, что вы точно никогда бы не захотели купить. Например, к0к0шник или ф0фудbя.

Но есть условие: ни в коем случае не ищите эти слова, а не то эксперимент будет провален. Еще нельзя в явном виде звать на помощь голосовых помощников — Сири, Алексу, Алису, Кортану или «OK, Google». Кстати, что про вас насобирал, например, Google за сегодня, вы можете посмотреть здесь.

После того как вы с друзьями все обсудите, упоминайте выбранное слово регулярно между делом еще в течение недели. Например: «Привет, извини, что опоздал, приключился тут со мной один в0д0ст0к, никак не мог найти свою ф0фудbю…»

Мы с коллегами этот эксперимент тоже провели — результат в конце поста.

Объяснения волшебных совпадений в рекламе на смартфоне

Так вот, о том, правда это или миф. Существует несколько объяснений того факта, что поисковые гиганты иногда удивительно точно попадают в яблочко, которые позволяют обойтись без теории про подслушивание через микрофон смартфона.

Объяснение первое: интернет-сервисы хорошо строят модели

Например, бывший сотрудник Google в статье «Ваш телефон за вами не следит — все еще ужаснее» говорит, что в Google/Facebook есть некий ваш цифровой аватар, который при помощи методов машинного обучения старается быть совсем как вы. В определенный момент он становится настолько похожим на вас, что начинает предугадывать, что же вы захотите.

Источник. Предупреждение: после прочтения этой статьи Google может начать рекомендовать вам кожаных ублюдков

Про Facebook я слышал, что алгоритмы соцсети в состоянии определить, что женщина беременна, еще до того, как она сама узнает об этом — по темпу скроллинга ленты соцсети.

Сам я не склонен верить в такие потрясающие возможности, но доля правды в этом определенно есть. Машинное обучение действительно с каждым годом берет новые высоты. По похожему принципу у нас работает один из методов детектирования угроз — поведенческая модель. Основная идея в том, что если подозрительный файл ведет себя похоже на уже известный зловред, то это зловред.

Объяснение второе: случайное включение голосового помощника

Другое объяснение осведомленности поисковых гигантов о наших разговорах — случайное включение голосового помощника. Иногда телефону кажется, что вы сказали Alexa/Ok, Google/Hi, Siri/Cortana/Алиса.

Для этого ведь не обязательно действительно произнести кодовое слово — достаточно сказать что-то такое, что смартфон посчитает достаточно близким к нему и включит помощника. И вот после этого телефон действительно начнет старательно все слушать, отправлять на сервер, распознавать, запоминать, а потом и предлагать.

«Умные» колонки собрались вас послушать

В режиме ожидания постоянно вас не слушает даже стационарный голосовой помощник («умная» колонка) — он ждет, пока вы к нему обратитесь. Для того чтобы уловить команду на включение, у устройства есть специальный небольшой буфер (хранилище на пару секунд аудиоинформации), специальный слабенький процессор и специальный алгоритм распознавания, заточенный под конкретное слово.

Все это работает постоянно, но не потребляет много электричества и совсем не потребляет интернет-трафик. И только если команда получена, устройство полностью просыпается, соединяется с сервером и передает записанное на распознавание.

Кстати, помощник в смартфоне видит, что у вас на экране. Не обязательно говорить об этом, он может просто прочитать

Объяснение третье: домены пользователей

Вы поговорили с другом/супругом о дезодоранте (надеюсь, что нет). И вы, допустим, после этого не стали его искать. Но вот ваш друг/супруг — стал. Не исключено, что после этого вы тоже увидите рекламу дезодоранта.

Дело в том, что интернет-сервис подозревает, что ваши два аккаунта как-то связаны: вы часто бываете в одном месте, может быть, даже в одной сети Wi-Fi, а то и вовсе заходите с одного и того же устройства по очереди. Таких пользователей поисковик объединяет в «домены»: им можно предлагать одни и те же товары — быть может, решения о покупке они принимают вместе.

С уверенностью утверждать, что это происходит, нельзя, но такие действия интернет-сервисов логичны.

Объяснение четвертое: сервис просто угадывает

Я довольно часто вижу рекламу, которая никак не вписывается в мои интересы: какие-то дубовые веники для бани, тесты на беременность, туры на Алтай, — чего только не предлагают. Вспомните, вы наверняка такое тоже видели.

Но так как поисковиком пользуется много людей, то посредством таких «случайных» попыток можно ненароком и угадать, что как раз накануне вы с другом говорили про веники, причем дубовые. А потом именно вы напишите в интернете, что телефон за вами следит. А все остальные, кто увидел ту же рекламу, но веников не обсуждал, — не напишут.

Подобные совпадения совсем не так удивительны, как может показаться. Приведу пример. Пусть в четвертьфинал чемпионата по футболу вышло восемь команд. Всего будет сыграно 4 + 2 + 1 = 7 матчей. У каждого матча может быть два исхода — побеждает либо первая команда, либо вторая (ничья невозможна). Итого всех возможных вариантов развития событий будет два в седьмой степени — 128.

Пусть у нас есть дом на 128 квартир. Если мы в почтовые ящики раскидаем разные прогнозы по исходу всех матчей, то выйдет так, что владелец одной из квартир получит от нас на 100% верный прогноз. Он подумает, что мы отлично разбираемся в футболе, и, наверное, даже захочет купить у нас прогноз на следующий чемпионат. В действительности же у нас просто достаточно большая выборка.

Неправильный эксперимент

Один видеоблогер провел похожий, но все-таки другой эксперимент. Он вел трансляцию в YouTube вживую и специально начал говорить про Dog Toys. А потом продемонстрировал, что реклама от Google адаптировалась через несколько секунд.

Важное отличие данного эксперимента от темы этого поста: здесь изначально был включен микрофон, голосовая информация очевидным образом шла напрямую в один из сервисов Google — и кто бы мог подумать, Google ее распознал и учел. Единственное, что тут удивительно, — это скорость реакции сервиса.

Мы же с вами задаемся принципиально другим вопросом: включается ли микрофон втайне от нас и передается ли информация на сервер, когда смартфон лежит на столе, а мы просто сидим рядом и разговариваем.

К слову, обратите внимание: когда поисковые гиганты получают нашу голосовую информацию (одним из описанных выше легальных способов), ее могут послушать и живые люди. Это делается для улучшения распознавания голоса. А ведь вы могли продиктовать свои ФИО, адрес и историю болезни. Но тут уж все, как и с текстовыми поисковыми запросами: что спросил, тем и поделился.

Заключение

Подведем наконец итоги нашего эксперимента. Никто из моих коллег, с кем мы активно и долго (целую неделю) обсуждали карнизы в «обществе» наших смартфонов, так и не получил рекламу этих самых карнизов — зато мы получили море рекламы какой-то другой ерунды.

Для того чтобы эксперимент был репрезентативным, нам нужно больше экспериментаторов. Присоединяйтесь, пишите нам в соцсетях, что же такого экзотического вы «хотите» купить. Только замените пару букв в слове на похожие цифры, а то как раз рассекретите заветное слово.

А напоследок байка. Один мой друг жаловался коллегам, что с кухни на работе постоянно куда-то пропадают ложки. Они решили над ним пошутить и во все рабочие письма в конце стали добавлять невидимым белым шрифтом слова «ложки ложки ложки ложки». Переписка велась в Gmail. Разумеется, бедный друг видел рекламу исключительно ложек и начал что-то подозревать.

Не верьте слухам, участвуйте в эксперименте!

Как прослушивают телефоны в России

Многие из методов ниже имеют законные основания. Но не все.

Как правило, если вы не занимаетесь ничем противозаконным или не находитесь под подозрением, то и прослушивать вас не будут. Но это не отменяет шанса прослушки со стороны бизнес-конкурентов, преступников и прочих недоброжелателей.

Просто знайте всю эту информацию и спите спокойно.

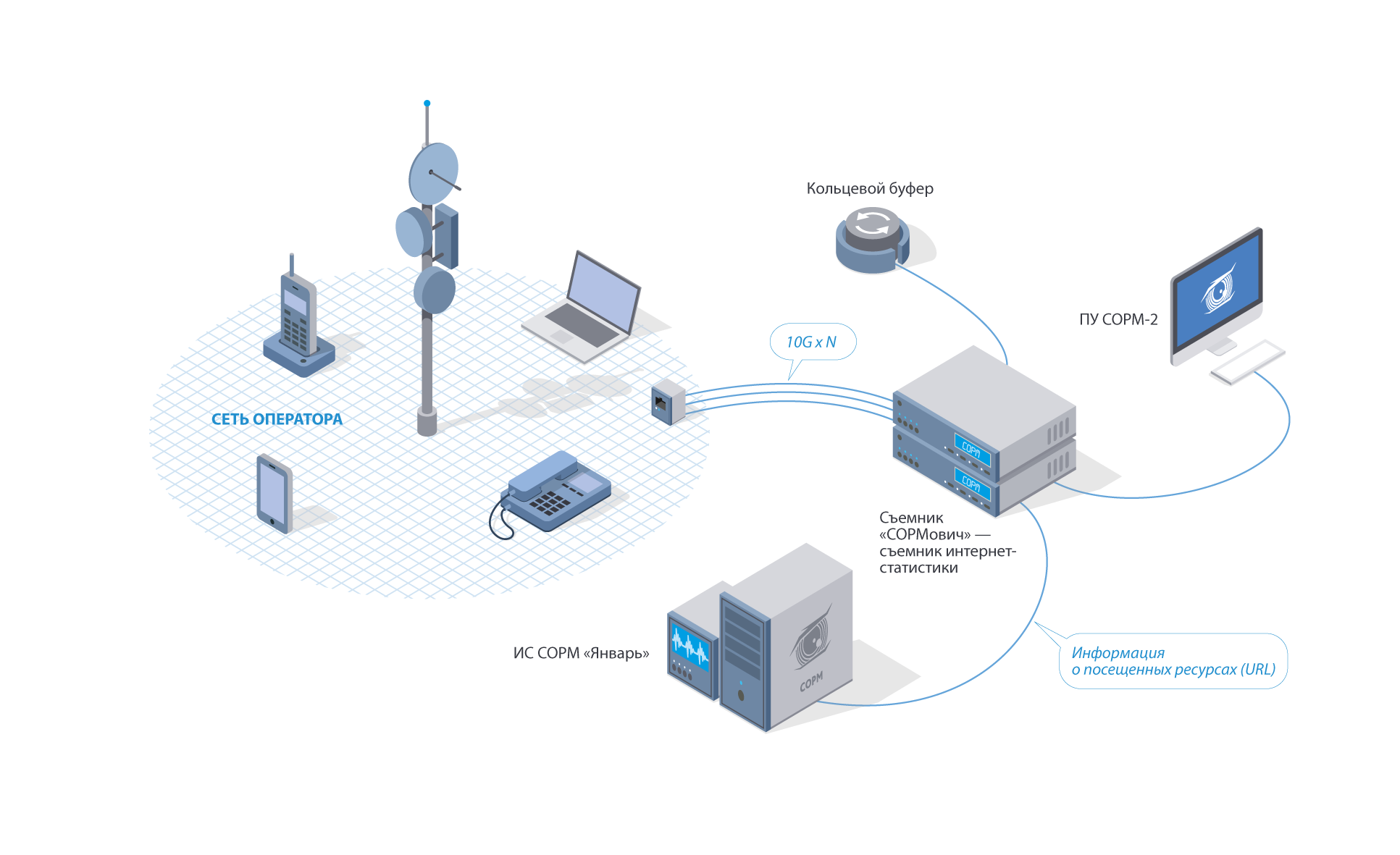

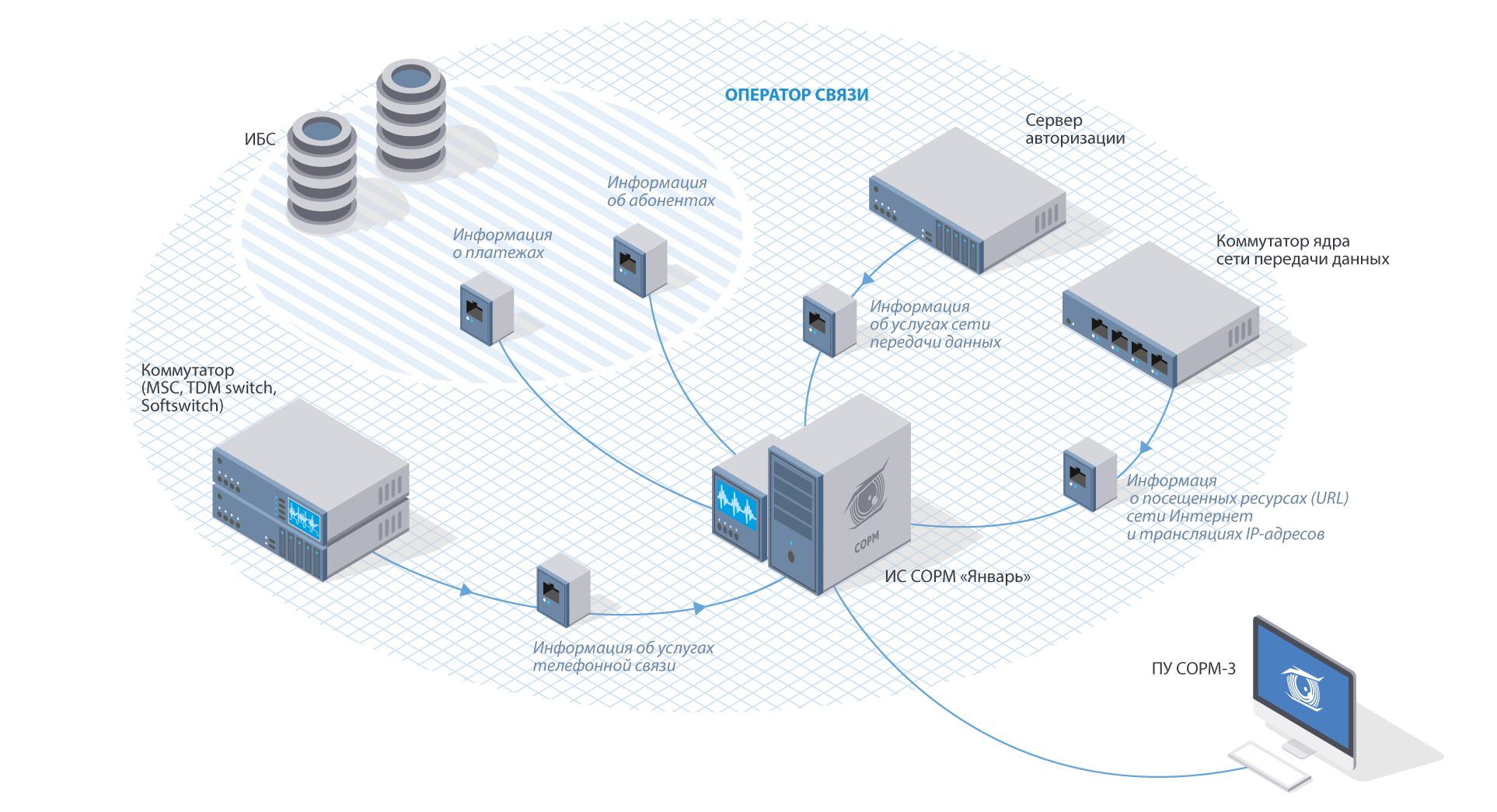

Система оперативно-розыскных мероприятий – прослушка официальная, государственная, тотальная. В РФ все операторы связи обязаны устанавливать СОРМ на своих АТС и обеспечивать правоохранительным органам доступ к разговорам и переписке пользователей.

Если у оператора не будет СОРМ, ему не выдадут лицензию. Если он отключит СОРМ, лицензию аннулируют. К слову, не только в соседних Казахстане и Украине, но и в США, Великобритании и многих других странах действует та же система.

Установка СОРМ определяется Законом «О связи», приказом Министерства связи № 2339 от 9 августа 2000 года, приказ Министерства информационных технологий и связи РФ от 16 января 2008 года N 6 «Об утверждении Требований к сетям электросвязи для проведения оперативно-разыскных мероприятий», а также ещё десятком других нормативных документов.

СОРМ принято делить на три поколения:

Операторы РФ преимущественно используют СОРМ 2. Но на практике у 70% компаний система либо вообще не работает, либо работает с нарушениями.

Прежде всего, СОРМ устанавливать дорого (а делать это оператор должен за свои деньги по индивидуальному плану, утвержденному местным управлением ФСБ). Большинству операторов проще заплатить около 30 тыс. рублей штрафа в соответствие с ч.3 ст.14.1 КоАП РФ.

Операторы не контролируют, как спецслужбы используют СОРМ. Соответственно, запретить прослушивать конкретно ваш номер они не могут.

Однако спецслужбам для прослушки формально нужно решение суда. В 2016 году суды общей юрисдикции выдали правоохранительным органам 893,1 тыс. подобных разрешений. В 2017 году их количество снизилось, но незначительно.

Впрочем, сотрудникам правоохранительных органов ничего не стоит включить чей-то номер в набор для прослушки как потенциально подозрительный. И сослаться на оперативную необходимость.

К тому же уровень безопасности СОРМ часто невысок. Так что остаётся возможность и для несанкционированного подключения – незаметно для оператора, абонента и спецслужб.

Сами операторы тоже могут посмотреть историю звонков, сообщений, перемещений смартфона по базовым станциям.

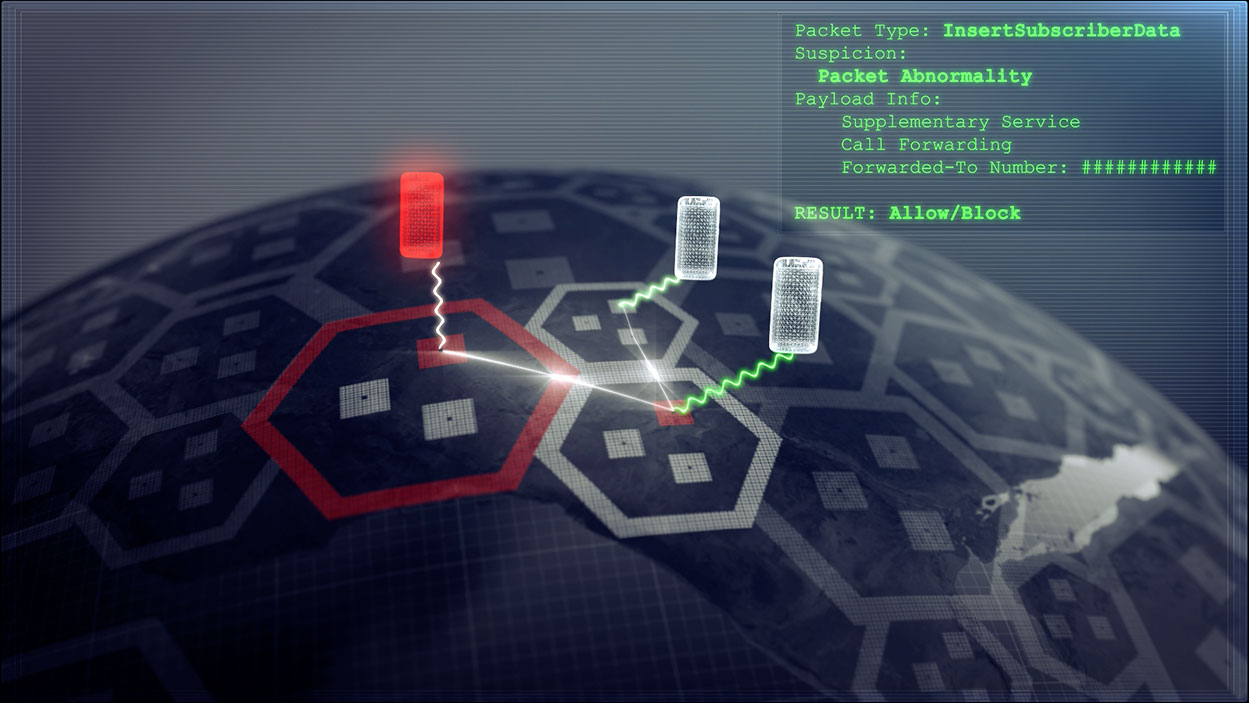

Сигнальная сеть SS7 (ОКС-7)

SS7, ОКС-7, или система сигнализации №7 – набор сигнальных протоколов, которые применяют для настройки телефонных станций PSTN и PLMN по всему миру. Протоколы используют цифровые и аналоговые каналы для передачи управляющей информации.

Уязвимости в SS7 находят регулярно. Это позволяет хакерам подключиться к сети оператора и прослушивать ваш телефон. Вообще говоря, в SS7 практически не вшивали системы защиты – изначально считалась, что она защищена по умолчанию.

Обычно хакеры внедряются в сеть SS7 и отправляет по её каналам служебное сообщение Send Routing Info For SM (SRI4SM). В качестве параметра сообщения он указывает номер для прослушки. В ответ домашняя сеть абонента отправляет IMSI (международный идентификатор абонента) и адрес коммутатора MSC, который в настоящий момент обслуживает абонента.

После этого хакер отправляет ещё одно сообщение – Insert Subscriber Data (ISD). Это позволяет ему внедриться в базу данных и загрузить туда свой адрес вместо биллингового адреса абонента.

Когда абонент совершает звонок, коммутатор обращается к адресу хакера. В результате осуществляется конференц-звонок с участием третьей стороны (злоумышленника), которая может всё слушать и записывать.

Подключиться к SS7 можно где угодно. Так что российский номер вполне могут ломать из Индии, Китая, да хоть из далёкой жаркой Африки. Кстати, SS7 позволяет использовать USSD-запросы для перехвата SMS или перевода баланса.

Вообще SS7 – это «мать всех дыр» и самое уязвимое место мобильной системы. Её сейчас используют не только для прослушки, но и для обхода двухфакторной аутентификации. Иначе говоря, для доступа к вашим банковским аккаунтам и другим защищённым профайлам.

Троянские приложения

Приложения позволяют не только записывать разговоры по мобильному или читать SMS. Они могут активировать микрофон и камеру, чтобы скрыто слушать и снимать всё происходящее вокруг.

Самый популярный троян такого рода – FinFisher. В 2008-2011 годах его устанавливали на iPhone через дыру в iTunes, которую Apple почему-то не закрывала. Брайан Креббс писал об уязвимости ещё в 2008 году, но все делали вид, что её нет.

В 2011 году правительство Египта использовало FinFisher в ходе Арабской весны. Причём приобрело официальную версию за 287 тыс. евро. Вскоре после этого WikiLeaks показала на видео, как FinFisher, FinSpy и другие разработки Gamma Group собирают данные пользователя. И только после этого Apple вынуждена была закрыть дыру.

Как вас могут уговорить установить шпион для прослушки? Это может быть обновление популярной игры из «левого» каталога, приложение со скидками, подделка под обновление системы.

К слову, правоохранительные органы тоже используют шпионские приложения – к примеру, когда не могут пойти официальным путём и получить разрешение суда. Трояны под 0day-уязвимости в Android и iOS – многомиллионный рынок, продукты на нём востребованы во многих странах мира.

Дистанционная прослушка

Варианта здесь три – мобильный комплекс, фемтосота или поддельная базовая станция. Все они недешевы, так что рядового юзера так прослушивать не будут. Но всё же расскажем, как это работает.

Мобильный комплекс устанавливают на расстоянии до 300-500 м от прослушиваемого смартфона. Направленная антенна перехватывает все сигналы, компьютер их сохраняет и расшифровывает с помощью радужных таблиц или других технологий. Когда прослушка закончена, комплекс просто уезжает.

У поддельной базовой станции (IMSI-перехватчика) сигнал мощнее, чем у настоящей. Смартфон видит, что такая станция даст лучшее качество связи, и автоматически подключается к ней. Станция перехватывает все данные. Размер станции – чуть больше ноутбука. Стоит она от 600 долларов (кустарная) до 1500-2000 долларов (промышленные варианты).

К слову, поддельные станции нередко используют для рассылки спама. В Китае такие устройства умельцы собирают и продают компаниям, которые хотят привлечь покупателей. Нередко поддельные БС применяют и в районах боевых действий, чтобы дезинформировать военных или население.

Фемтосота – устройство более миниатюрное. Она не такая мощная, как полноценная станция связи, но выполняет те же функции. Фемтосоты обычно устанавливают компании, чтобы прослушивать трафик своих сотрудников и партнёров. Данные перехватываются до того, как отправятся на базовые станции сотовых операторов. Но такую же фемтосоту можно установить и для точечной прослушки.

Выводы

Технически самый простой и универсальный способ прослушки – это мобильное приложение. В случае чего всё можно свалить на абонента: мол, сам разрешил доступ к камере, микрофону, отправке данных и т.п. Остальные методы – скорее для профессионалов или людей, которые могут оплатить услуги профессионалов.

Могут ли злоумышленники прослушивать телефон и как они это делают

Содержание

Содержание

Казалось бы, как возможно прослушать телефон в эпоху криптографии всех сообщений и разговоров. Но ведь технологии работают не только во благо: раз есть новый способ шифрования, значит появится и новый способ взлома. И речь даже не о спецслужбах, а о простых злоумышленниках с гораздо более скромными возможностями.

Для начала определим тип нарушителя и его возможности.